自建WireGuard解决端口频繁被封终极极简方案(保姆级可复现)

自建 WireGuard VPN 最头疼的问题:UDP 端口每 2 天左右就失效,客户端 无 上次握手时间 ,反复更换57586、2096、443等端口,改完 VPS 配置还要改 Vultr 防火墙、改客户端,来回折腾巨麻烦。

根本原因:运营商 DPI深度包检测 ,WireGuard 原生数据包特征固定,不管换哪个单独UDP端口,都会被识别标记,周期封禁。

本文采用 服务端 iptables 多端口转发 最简方案:不换 WireGuard 原生客户端、不装混淆 APP、不折腾TCP隧道,一次配置永久生效,后续只需改客户端端口数字即可,新手零折腾。

原理说明

- 把 WireGuard 服务端监听端口 固定为 51820,永不修改 ;

- VPS 通过 iptables 做端口段转发:20000~60000 全部UDP端口,统一转发到本机 51820;

- Vultr 防火墙只需放行 20000~60000 端口段 ,不用逐个添加单端口规则;

- 电脑、手机客户端可自由选用区间内任意端口,端口失效仅需修改客户端端口,不用动服务器、不用登Vultr后台。

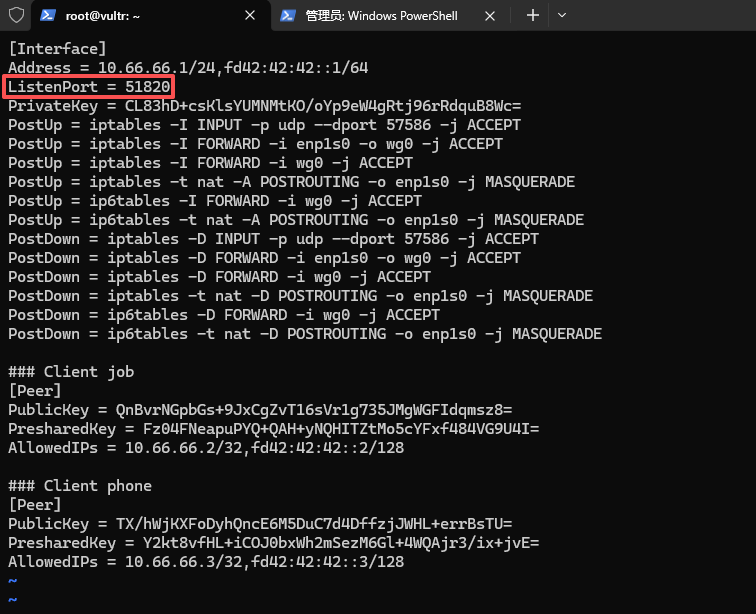

步骤1:修改 WireGuard 配置,固定监听端口

登录Vultr VPS,编辑wg0配置文件:

vi /etc/wireguard/wg0.conf

找到配置项:

ListenPort = 原来的端口(如2096、57586)

修改固定为:

ListenPort = 51820

按 ESC,输入 :wq 保存退出。如图1

步骤2:重启 WireGuard 服务生效

root@vultr:~# wg-quick down wg0

[#] ip link delete dev wg0

[#] iptables -D INPUT -p udp --dport 57586 -j ACCEPT

[#] iptables -D FORWARD -i enp1s0 -o wg0 -j ACCEPT

[#] iptables -D FORWARD -i wg0 -j ACCEPT

[#] iptables -t nat -D POSTROUTING -o enp1s0 -j MASQUERADE

[#] ip6tables -D FORWARD -i wg0 -j ACCEPT

[#] ip6tables -t nat -D POSTROUTING -o enp1s0 -j MASQUERADE

root@vultr:~# wg-quick up wg0

[#] ip link add wg0 type wireguard

[#] wg setconf wg0 /dev/fd/63

[#] ip -4 address add 10.66.66.1/24 dev wg0

[#] ip -6 address add fd42:42:42::1/64 dev wg0

[#] ip link set mtu 1420 up dev wg0

[#] iptables -I INPUT -p udp --dport 57586 -j ACCEPT

[#] iptables -I FORWARD -i enp1s0 -o wg0 -j ACCEPT

[#] iptables -I FORWARD -i wg0 -j ACCEPT

[#] iptables -t nat -A POSTROUTING -o enp1s0 -j MASQUERADE

[#] ip6tables -I FORWARD -i wg0 -j ACCEPT

[#] ip6tables -t nat -A POSTROUTING -o enp1s0 -j MASQUERADE

步骤3:验证监听端口是否生效

root@vultr:~# wg show

interface: wg0

public key: XZ2LNJxO7RqjGKHyubFw35eR7AkRa1iHqltQJYdsY3g=

private key: (hidden)

listening port: 51820

peer: QnBvrNGpbGs+9JxCgZvT16sVr1g735JMgWGFIdqmsz8=

preshared key: (hidden)

allowed ips: 10.66.66.2/32, fd42:42:42::2/128

peer: TX/hWjKXFoDyhQncE6M5DuC7d4DffzjJWHL+errBsTU=

preshared key: (hidden)

allowed ips: 10.66.66.3/32, fd42:42:42::3/128

看到输出 listening port: 51820 即为配置成功。

步骤4:VPS 配置 iptables 多端口转发

直接逐条复制执行:

# 将20000-60000所有UDP端口转发到WireGuard固定端口51820

root@vultr:~# sudo iptables -t nat -A PREROUTING -p udp --dport 20000:60000 -j REDIRECT --to-port 51820

# 安装iptables规则持久化工具

root@vultr:~# sudo apt install -y iptables-persistent

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

iptables-persistent is already the newest version (1.0.16).

0 upgraded, 0 newly installed, 0 to remove and 11 not upgraded.

# 保存规则,重启服务器不失效

root@vultr:~# sudo netfilter-persistent save

run-parts: executing /usr/share/netfilter-persistent/plugins.d/15-ip4tables save

run-parts: executing /usr/share/netfilter-persistent/plugins.d/25-ip6tables save

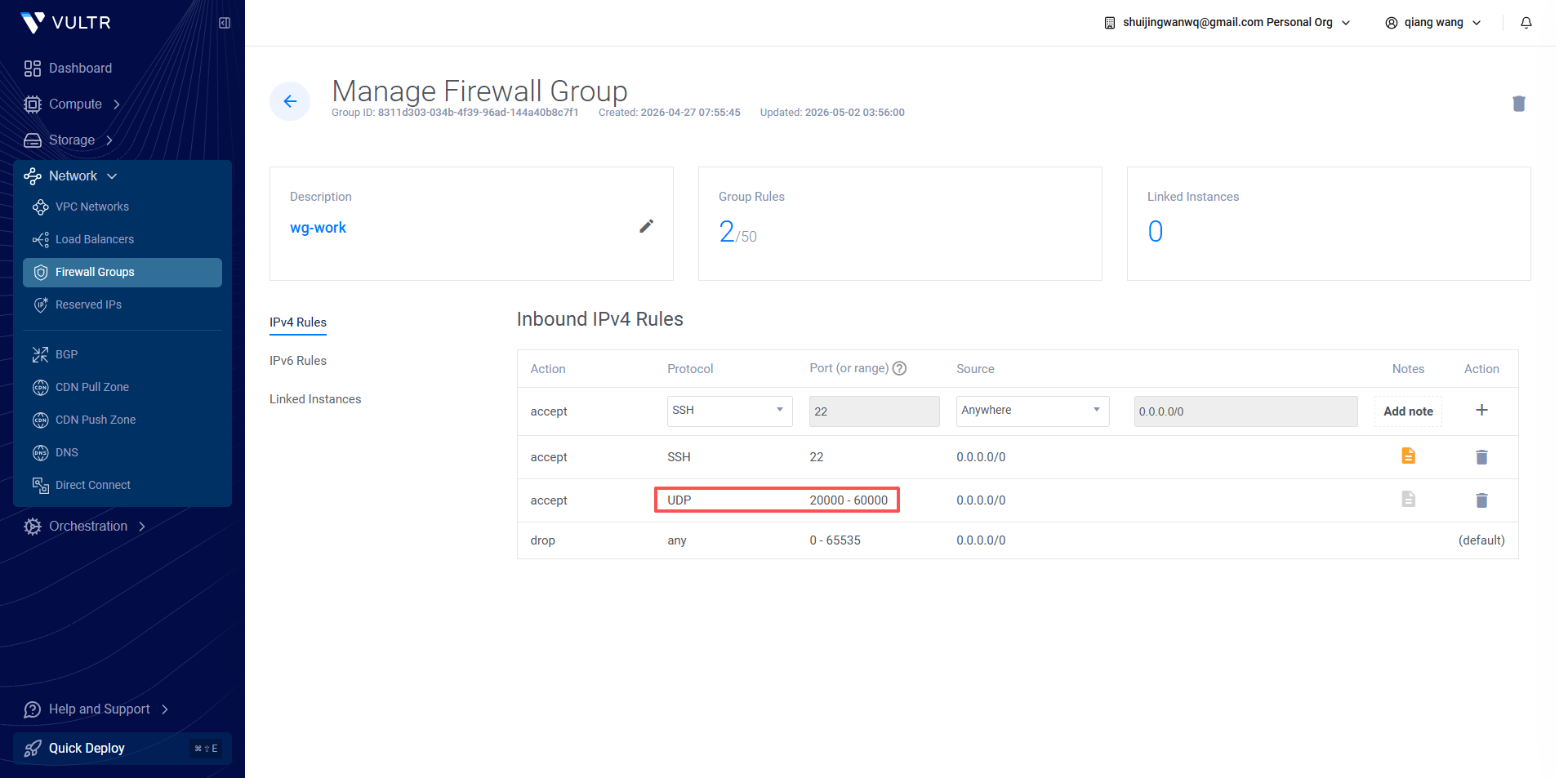

步骤5:Vultr 后台防火墙配置(必做)

- 登录 Vultr 后台,找到对应 VPS,进入左侧 Firewall Groups ;

- 删除原有单独放行的57586、2096、443等单条UDP规则 ;

- 新增一条防火墙规则:

- 协议:UDP

- 端口类型:端口范围

- 端口区间:20000 – 60000

- 备注:WireGuard 多端口分流

- 保存规则,无需额外添加其他端口。如图2

步骤6:客户端配置使用规则

- 电脑、手机原生 WireGuard 客户端无需重装、无需改动其他配置;

- Endpoint格式:你的 VPS IP:区间内任意端口

示例:

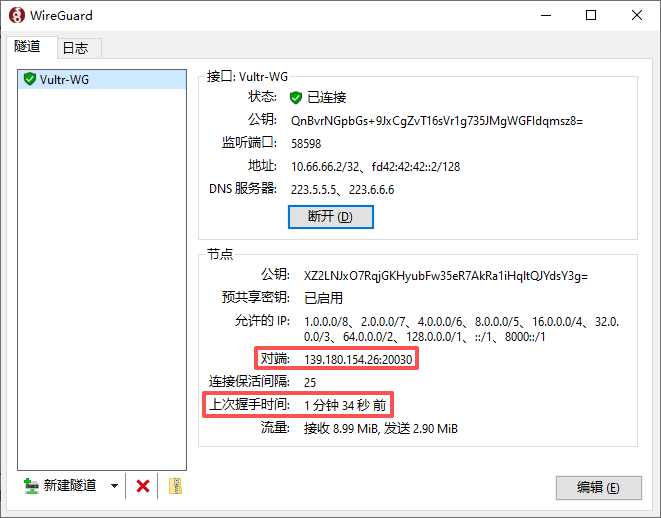

Endpoint = 1.2.3.4:32567 - 多设备可使用不同端口 :电脑用3xxxx,手机用5xxxx,同时在线互不影响;如图3

- 端口失效无握手时: 仅修改客户端端口数字 ,在 20000~60000 之间随便换一个即可,服务器和防火墙无需任何改动。

避坑优化建议

- 不要按顺序挨个用端口(20001、20002…), 随机跳号使用 ,降低运营商识别规律;

- 避免 7×24 小时常驻挂机,闲置时(晚上睡觉时)手动断开,减少风控概率;

- 固定 WireGuard 监听端口 51820,后续永远不要再修改;

- 只适合不想折腾混淆、不想换客户端的用户,极简够用,个人长期自用稳定。

方案总结

这是 最简单、零额外软件、不改客户端 的终极折中方案,一次配置永久定型,告别频繁修改 VPS 和防火墙配置,端口失效1秒换号即可使用,完全满足日常自用需求。

![在 WSL2 中的 Ubuntu 系统中,执行命令:sudo apt install php7.4-cli,报错:E: Failed to fetch http://security.ubuntu.com/ubuntu/pool/main/p/php7.4/php7.4-common_7.4.3-4ubuntu2.5_amd64.deb 404 Not Found [IP: 91.189.88.152 80]。](https://www.shuijingwanwq.com/wp-content/uploads/2021/12/1-7-520x245.png)