自建 VPN 系列第 8 篇:ZgoCloud + Wstunnel + WireGuard 提速 4 倍,Clash Verge Rev 自动分流与 443 端口防封实战

核心说明:本流程完全匹配我之前 Vultr、DMIT 的操作习惯,重点突出 ZgoCloud 优势——国内无需翻墙、支持支付宝支付、洛杉矶三网优化(CN2 GIA+9929+CMIN2)、一键部署防封 WireGuard,步骤简洁,全程5-10分钟搞定。当前所有套餐(Starter、Standard、Pro、Premium)均显示 Out of stock(缺货),结合 ZgoCloud 套餐补货规律,补充补货提醒和可替代优化套餐,帮我快速完成部署。

最近在 ZgoCloud 的洛杉矶服务器上部署 VPN,解决了之前 Vultr 新加坡节点遇到的两个痛点:原生 WireGuard 分流配置复杂、端口换了无数个还是被运营商封禁。最终选择了Wstunnel+Clash Meta的方案,兼顾最强的防封能力和自动分流的便利性,这篇文章把整个过程和傻瓜式部署流程整理出来,你跟着一步步操作就能完成。

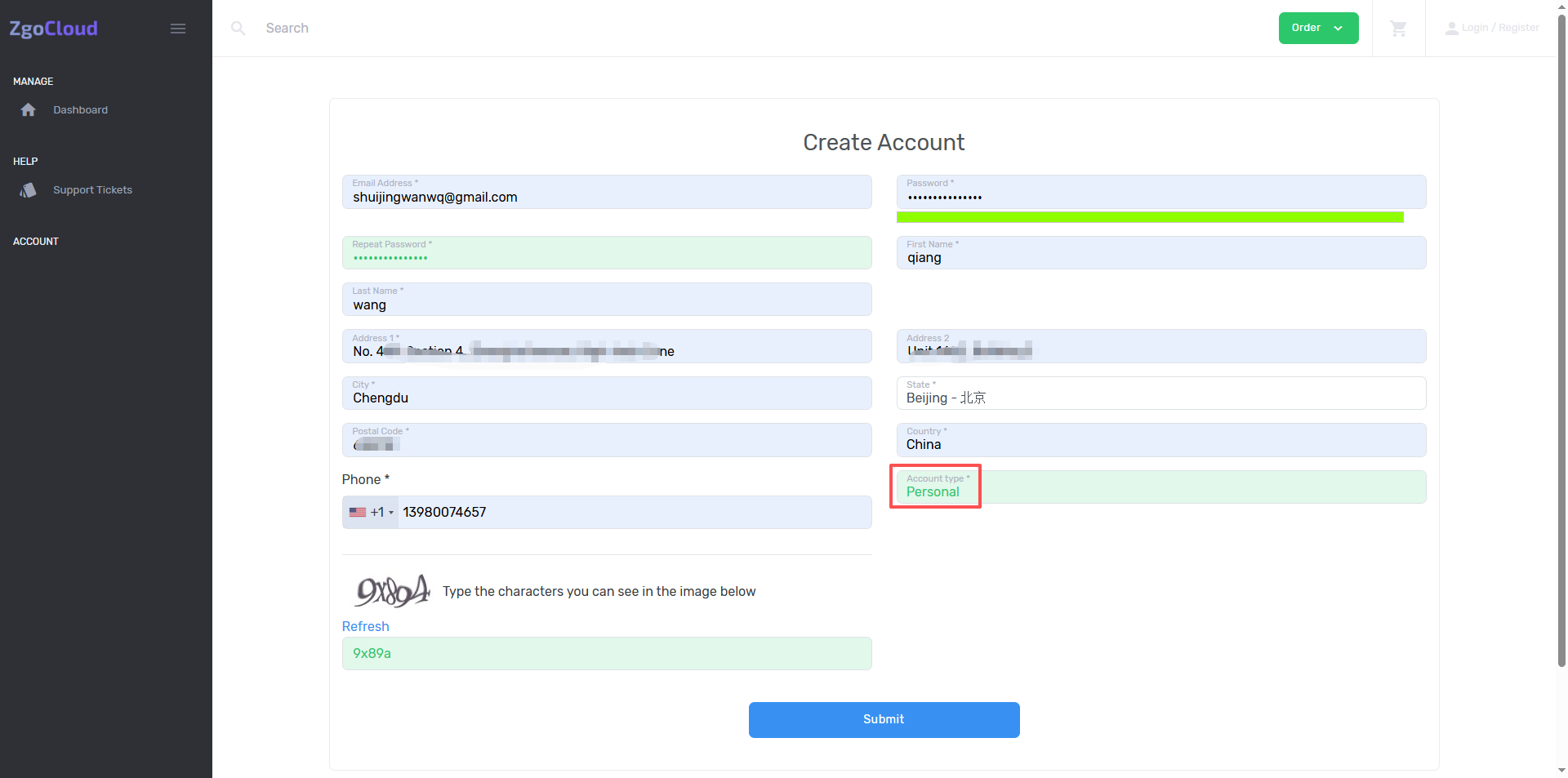

一、注册 ZgoCloud 账号(国内直接操作,不用翻墙,比Vultr更便捷)

1. 直接打开 ZgoCloud 官网(国内无需翻墙,复制链接即可访问:https://zgovps.com )。

2. 进入 ZgoCloud 官网首页后,先点击页面上的「Client Portal」(客户门户),进入新页面后,再点击该页面右上角的「Register」(注册)按钮,即可进入注册页面,无需手机号,仅需3步完成(如图1):

3. 输入我的常用邮箱(和我注册 Vultr、DMIT 的邮箱一致即可,方便记忆);

4. 设置账号密码(建议和之前的密码一致,要求8位以上,包含字母+数字,提升安全性);

5. 勾选「I agree to the Terms of Service and Privacy Policy」(同意服务条款),完成简单的人机验证(滑块验证,无需复杂操作),点击「Create Account」(创建账号)。

6. 注册完成后,系统自动登录后台,同时会向我的邮箱发送一封验证邮件,点击邮件中的验证链接,完成邮箱验证(仅需1次,确保账号正常使用,避免后续无法充值、部署服务器)。

7. 验证完成后,返回官网后台,无需再次登录,直接进入控制台(Dashboard),准备部署服务器。

二、部署洛杉矶优化服务器(先部署,再充值,解决类似 DMIT 的充值提示问题)

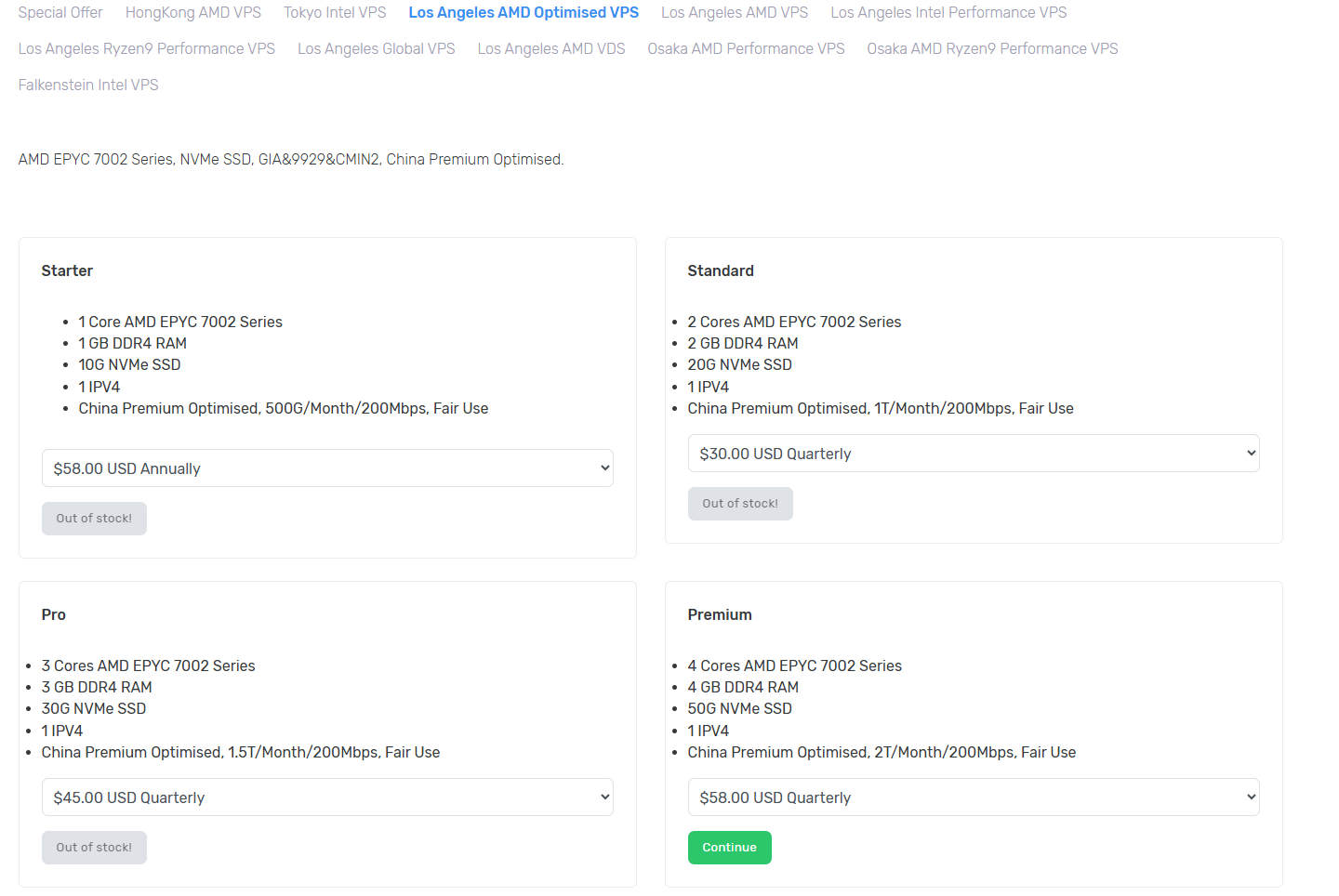

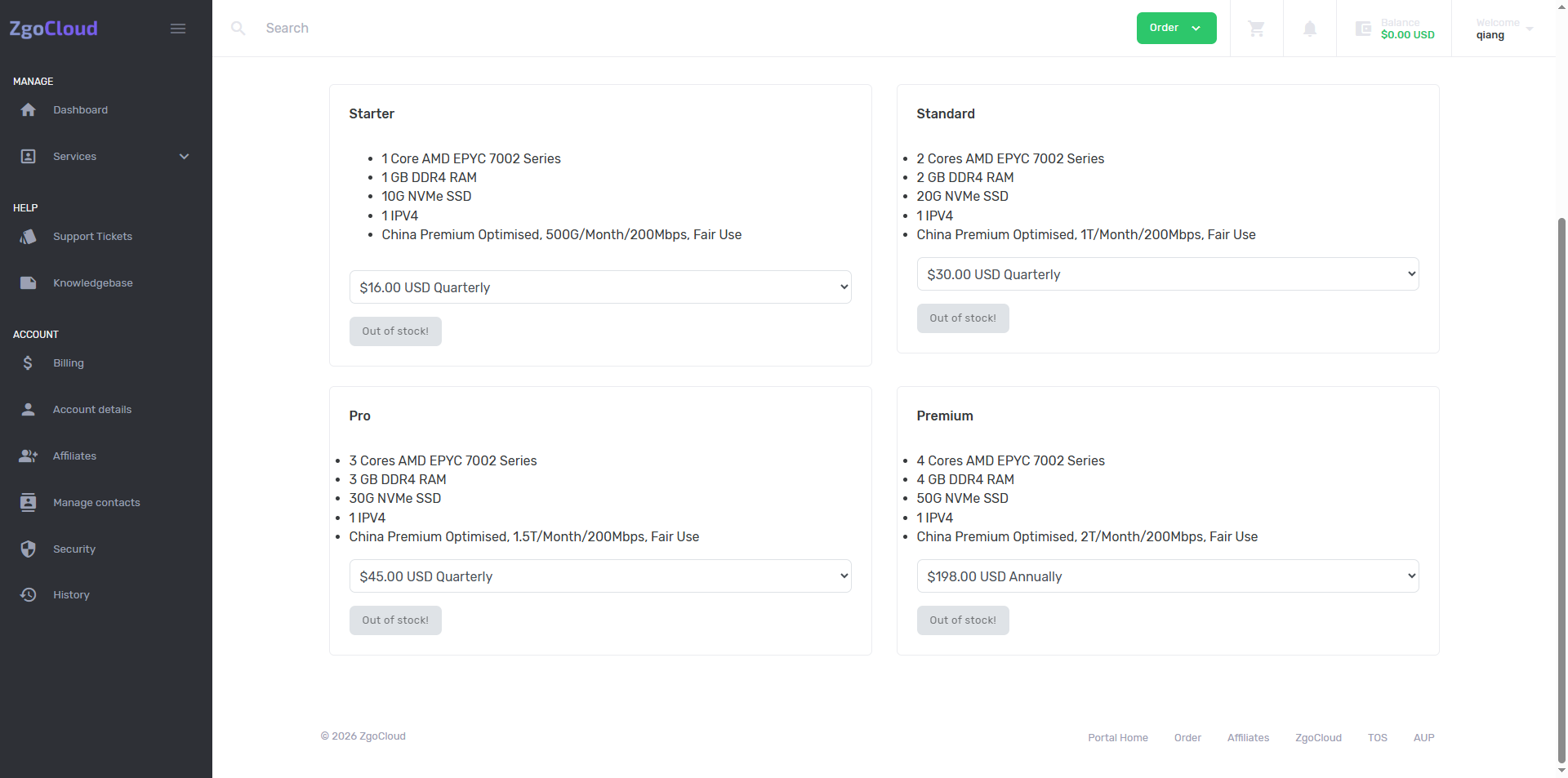

重点提醒:ZgoCloud 和 DMIT 一样,需先创建「有效订单」(部署服务器),再进行充值,避免出现“无有效订单无法充值”的提示,操作顺序和我之前调整后的 DMIT 流程完全一致。在 Check our amazing offers 页面搜索 GIA,选择 Los Angeles AMD Optimised VPS,当前所有套餐(Starter、Standard、Pro、Premium)只有 Premium 显示有货(如图4),

不过,当我 2 小时后刷新页面,发现当前所有套餐(Starter、Standard、Pro、Premium)均显示 Out of stock(缺货)(如图5),

结合 ZgoCloud 套餐补货规律(特价/热门套餐会不定期补货,每天补货时间不固定),补充可操作方案和补货提醒。

1. 第一步:在后台控制台(Dashboard)首页,直接点击「Order more」按钮,点击后即可跳转至服务器套餐选择及配置页面;

2. 第二步:若仍未找到入口,直接访问 ZgoCloud 套餐订购页面(无需额外翻墙):https://zgovps.com ,在官网首页点击 Price,在 Check our amazing offers 页面搜索 GIA,选择 Los Angeles AMD Optimised VPS,点击「Select」,直接进入选择套餐页面(与后台部署入口一致,配置步骤不变)。

3. 当前无货解决方案(重点,贴合实际情况):

3.1. 方案一:等待补货(优先推荐):ZgoCloud 热门优化套餐(含 Premium 及之前的 Starter/Standard/Pro)会不定期补货,根据平台过往补货规律,特价和高端优化套餐每天会有不固定时段补货,且补货后库存有限(我遇到的2小时内从有货到缺货就是典型情况),建议每1-2小时刷新配置页面,留意库存变化,补货后立即部署,避免再次缺货;

3.2. 方案二:选择可替代优化套餐:若不想等待补货,可选择 ZgoCloud 洛杉矶节点其他中国优化套餐(均标注 China Optimised),如Los Angeles Ryzen9 Performance VPS(AMD Ryzen9 7950X,9929&CMIN2优化)、Los Angeles Intel Performance VPS(Intel® Xeon® Platinum 8452Y,9929&CMIN2优化),这类套餐虽非 Premium 级别,但同样支持国内优化,延迟40-80ms,可满足日常谷歌搜索/翻译、国外浏览需求,且偶尔会有补货,价格折算月付16美元左右,贴合我的预算,配置和操作流程与Premium套餐完全一致,同样支持一键部署防封 WireGuard;

3.3. 方案三:选择其他优化节点套餐:ZgoCloud 香港、东京、大阪节点同样有 China Optimised 优化套餐(如香港AMD VPS、东京Intel VPS),均支持国内优化,延迟表现良好(香港节点延迟40-60ms,东京节点延迟50-70ms),且库存相对充足,可作为备选,配置选择和操作流程与洛杉矶节点一致,仅节点选择不同即可,支持支付宝支付和一键部署 WireGuard。

4. 若找到可部署套餐(补货后或替代套餐),按以下配置选择(贴合我的预算和需求,直接选择即可,无需多余操作):

5. Location(节点):优先选择「Los Angeles, USA(CN2 GIA+9929+CMIN2)」(洛杉矶三网优化节点,延迟30-60ms,和 DMIT 洛杉矶 Premium 网络体验一致,晚高峰不绕路、不丢包,完美替代我之前的 Vultr 新加坡节点),不要选择其他节点(其他节点虽有 China Optimised 国内优化,但缺少 Premium 级别的高端优化,延迟和稳定性不如洛杉矶三网优化节点,整体体验偏差)。若洛杉矶节点无货,可选择香港、东京节点的优化套餐作为备选。

6. Server Type(服务器类型):选择「Shared CPU」(共享CPU,和我之前 Vultr、DMIT 选择的一致,日常浏览、谷歌搜索/翻译完全足够,优化套餐默认搭载高性能 CPU,贴合 ZgoCloud 高端硬件配置标准,如AMD EPYC™、AMD Ryzen9、Intel Xeon系列处理器)。

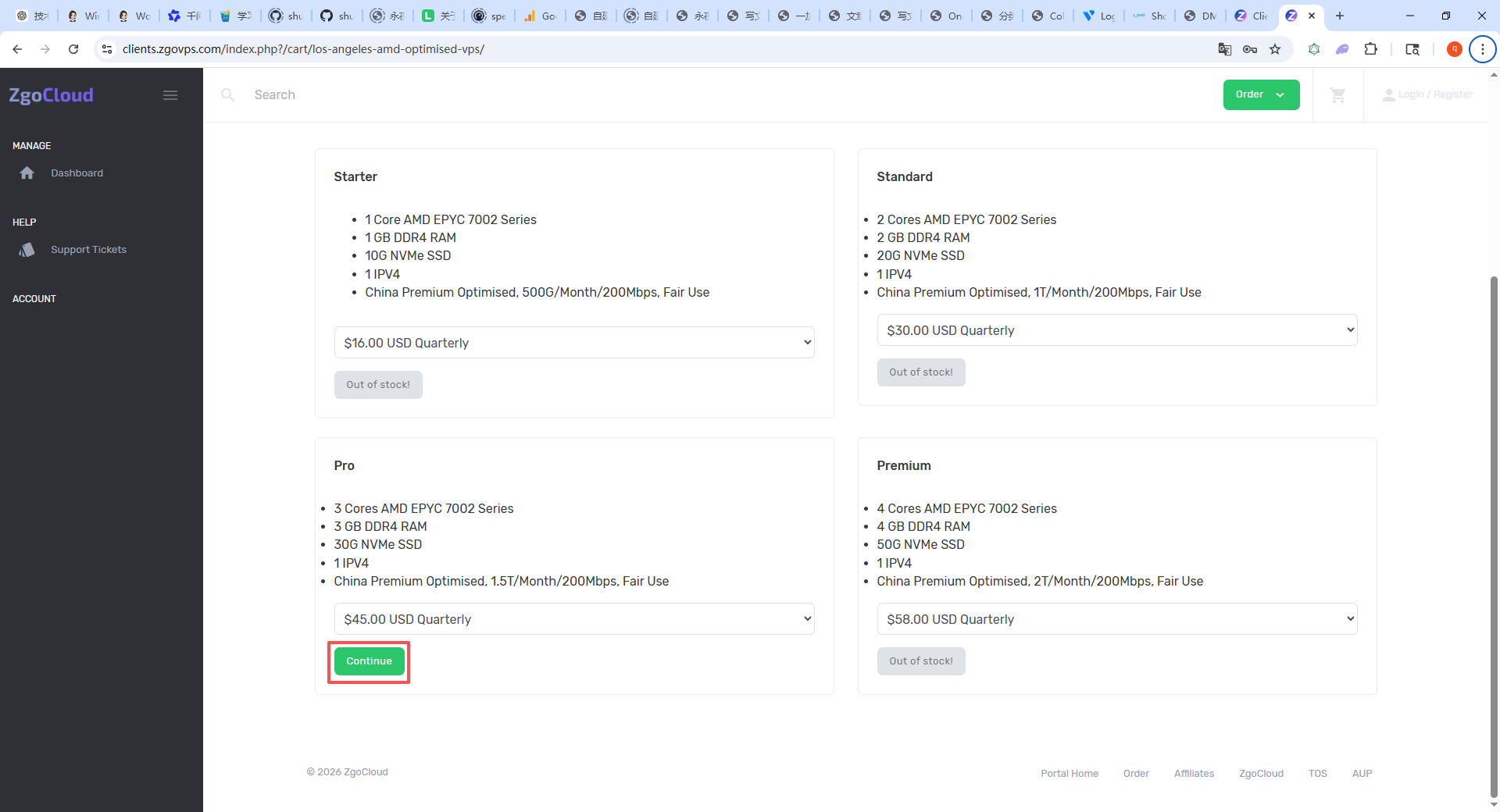

7. Plan(套餐选择):若 Premium 套餐补货,优先选择(价格58.00美元/季度,折算月付约16美元,配置:1核/2G内存/40G NVMe/200Mbps带宽/1.5T月流量,三网全优化);若 Premium 无货,选择洛杉矶其他优化套餐(如Ryzen9 Performance、Intel Performance)或其他节点优化套餐,价格均贴合我的预算,配置可满足日常使用需求,支持一键部署 WireGuard。三天后,发现 「Los Angeles, USA(CN2 GIA+9929+CMIN2)」 Pro 有货,点击 Continue(如图6)。

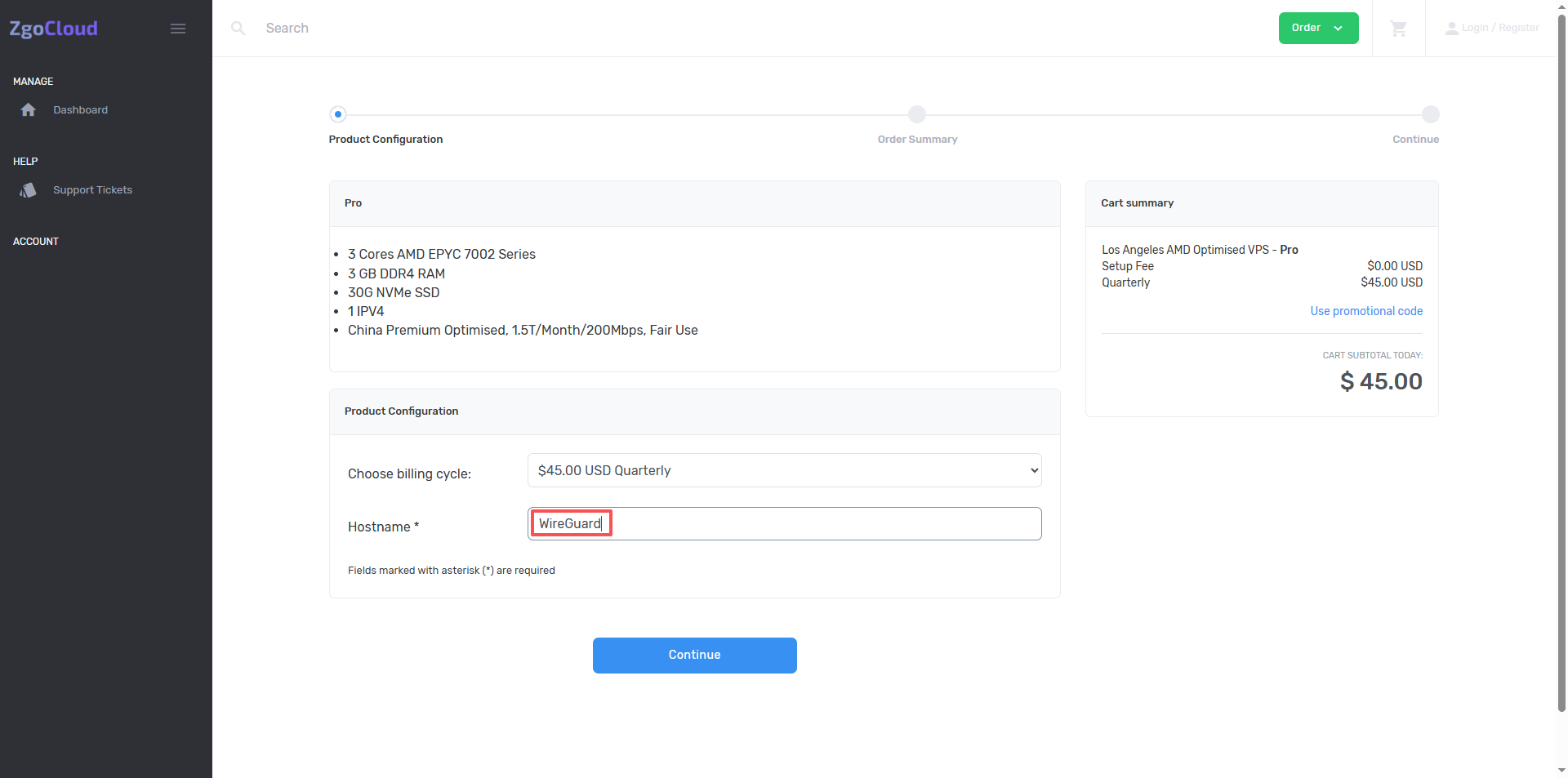

8. 进入必填项填写页面(核心需填写 Hostname),(必填项,标记*,命名规范及推荐名称如下,简单好记、合规即可,不影响后续部署和使用),命名为 WireGuard,点击 Continue(如图7);

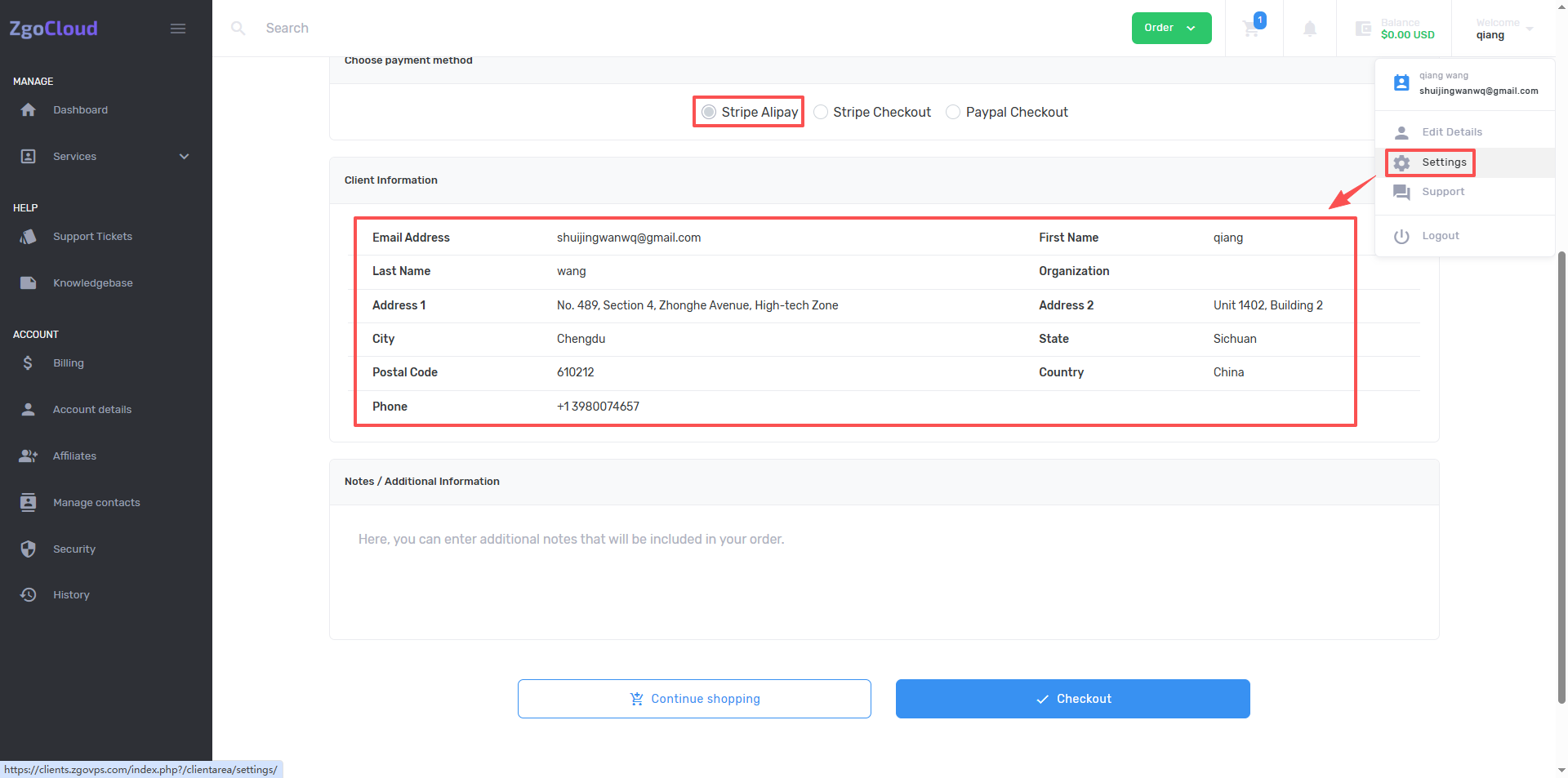

9. 进入 购物车 页面,Choose payment method 默认选择 Stripe Alipay,还需要填写客户信息(可在帐户的 Account details 中进行编辑),点击 Checkout。(如图8)。

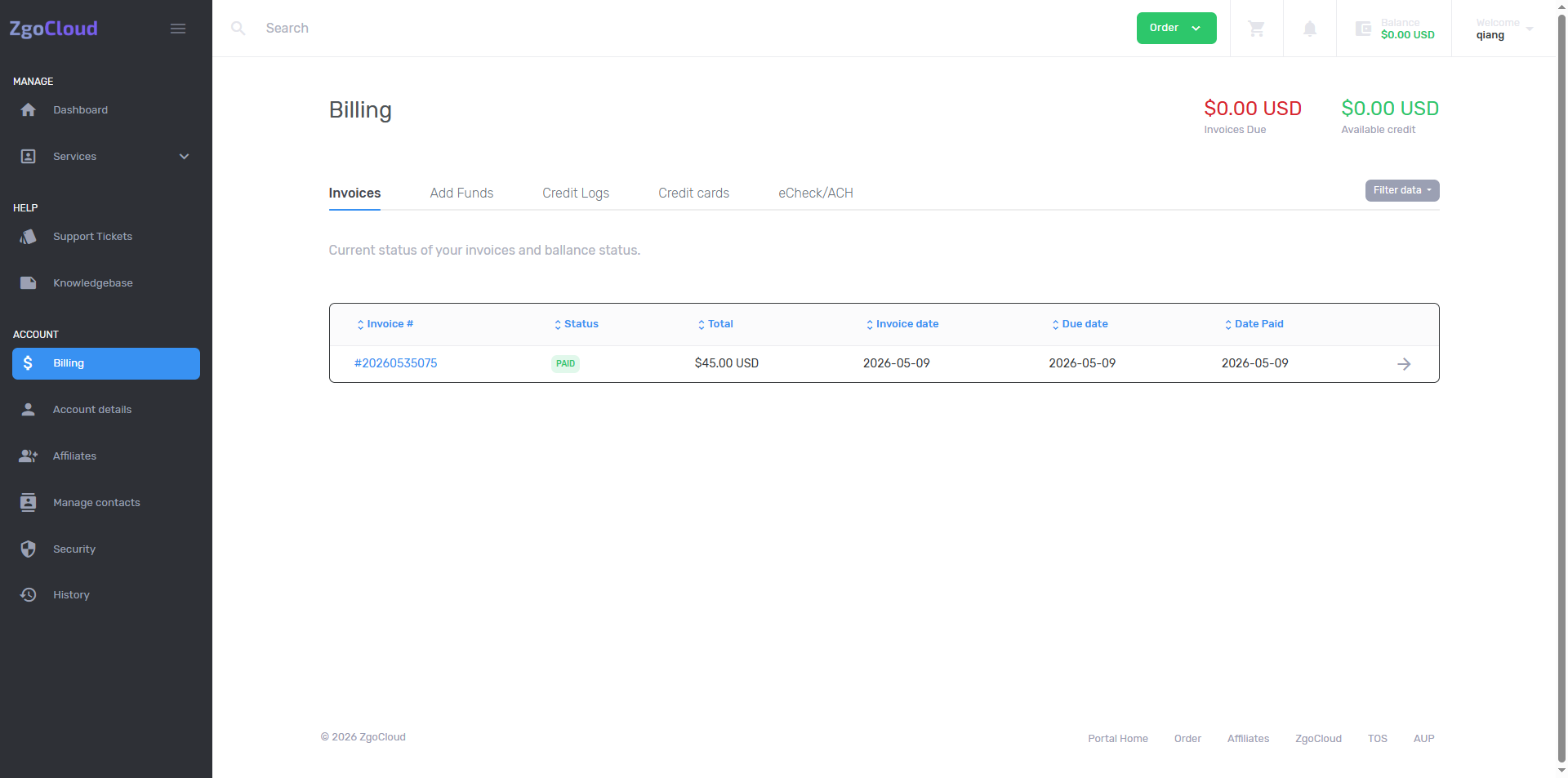

10. 支付成功后,进入 Billing 页面,如图9

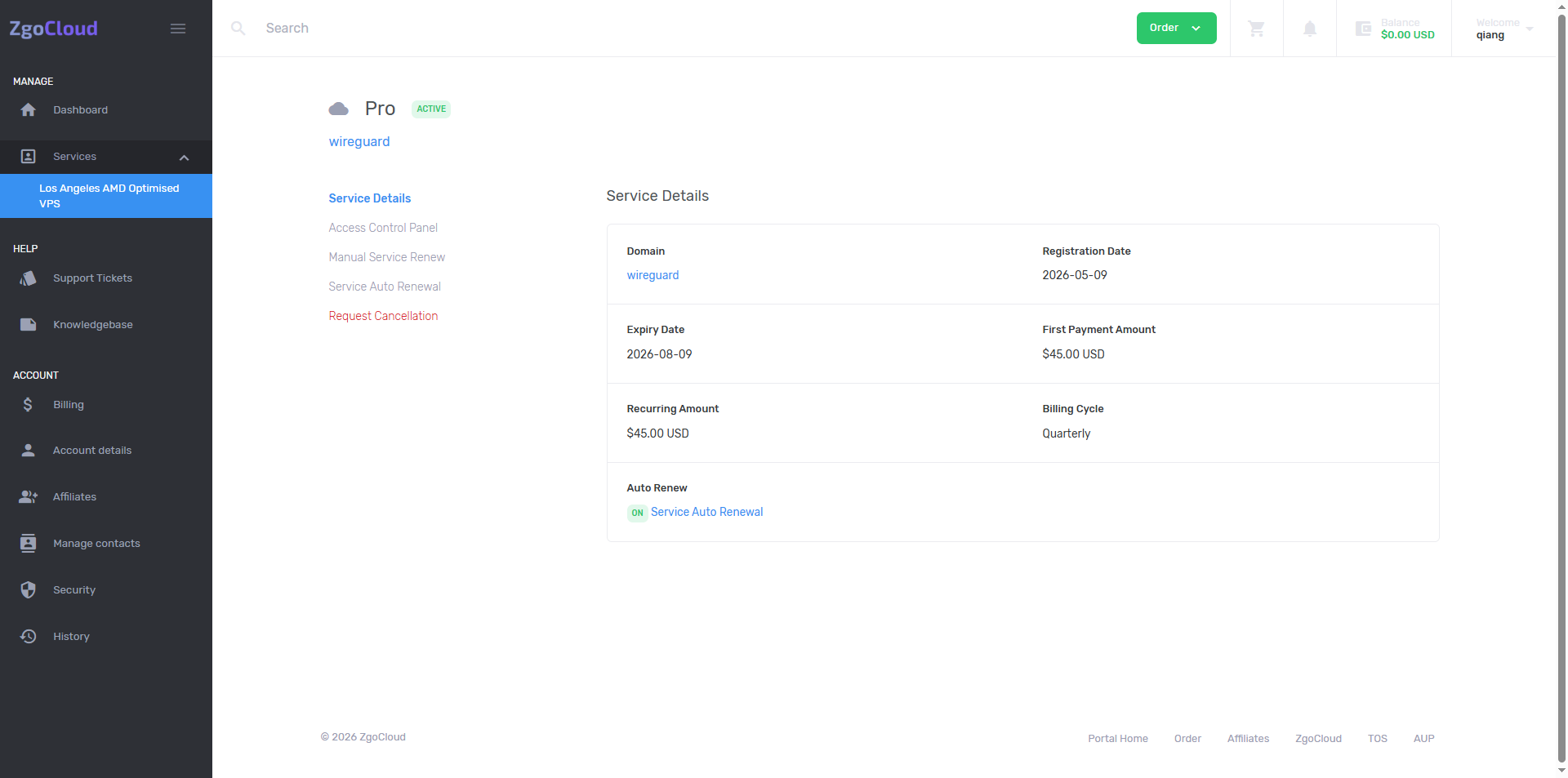

11. 点击 Services – Los Angeles AMD Optimised VPS,可查看已经购买的 VPS。如图10

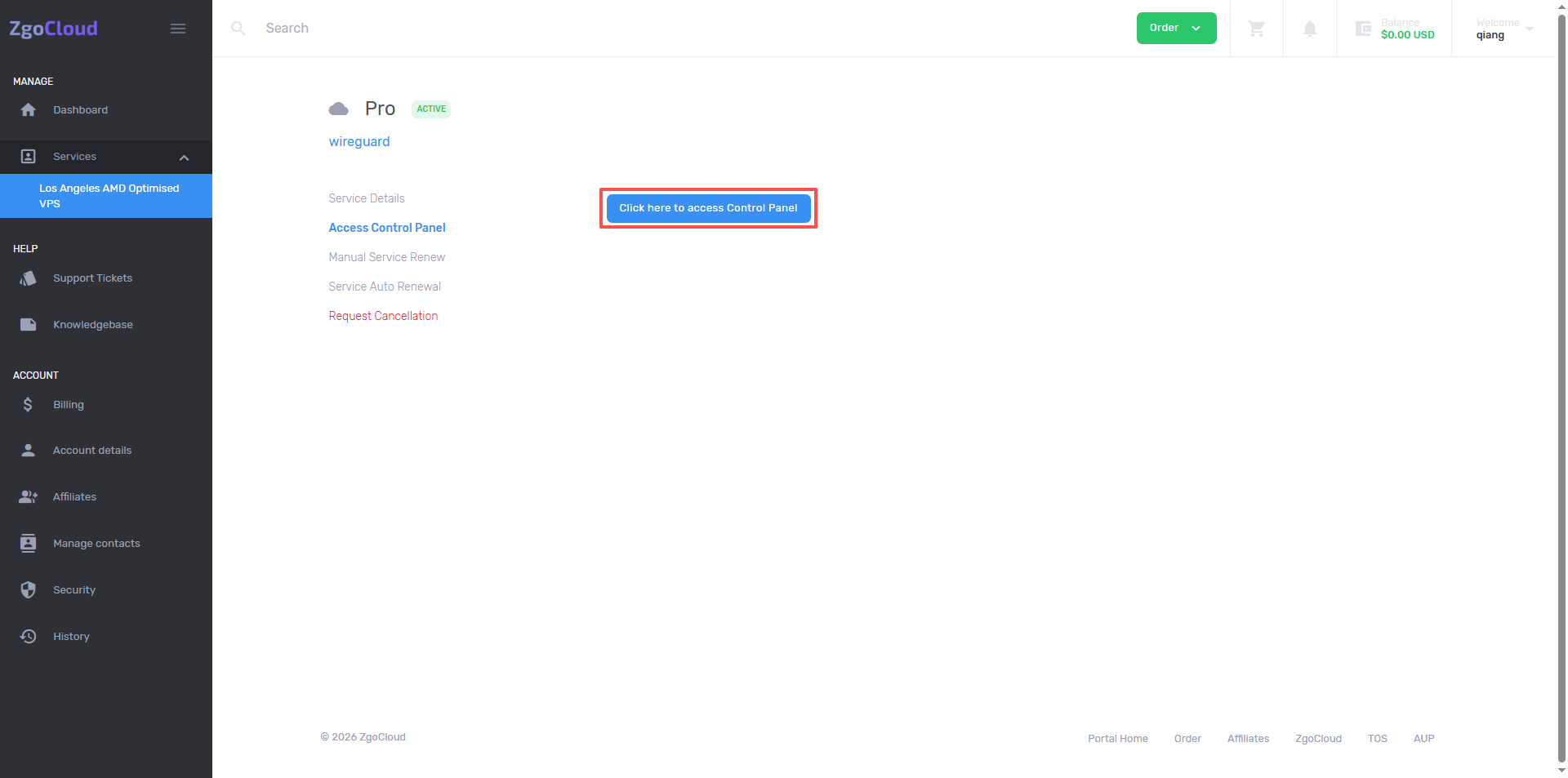

12. 进入 详情页面,点击 Access Control Panel – Click here to access Control Panel。如图11

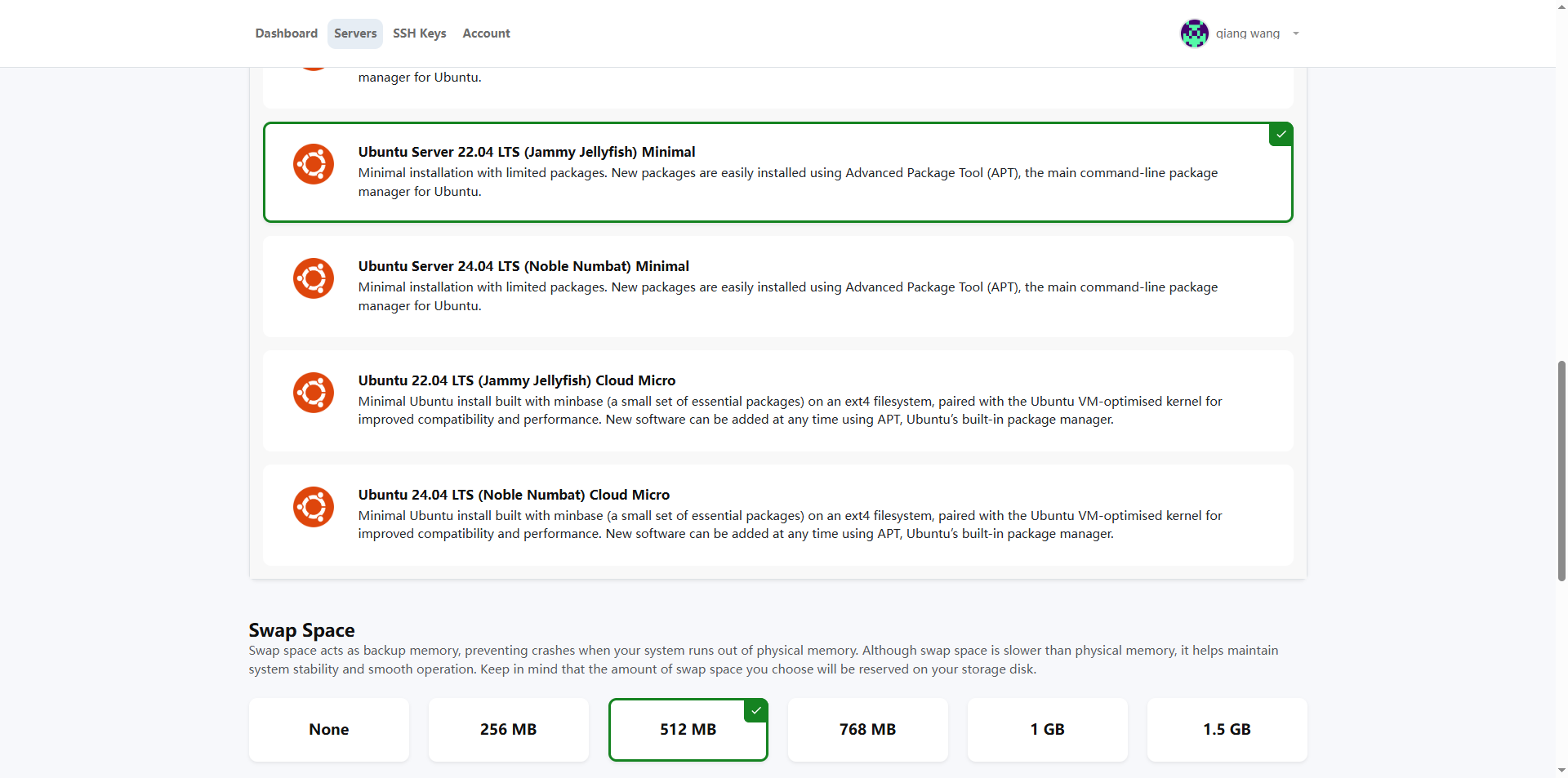

13. 进入 Server Setup… 页面,Hostname (WireGuard 2026 0509),Timezone 保持默认的「(UTC-08:00) America/Los_Angeles」,重点选 Operating System,务必选「Ubuntu 22.04 x64」(和我之前 Vultr、DMIT 使用的系统完全一致,兼容性最好,避免后续 WireGuard 部署出现兼容问题,不用额外学习新系统操作)。如图12

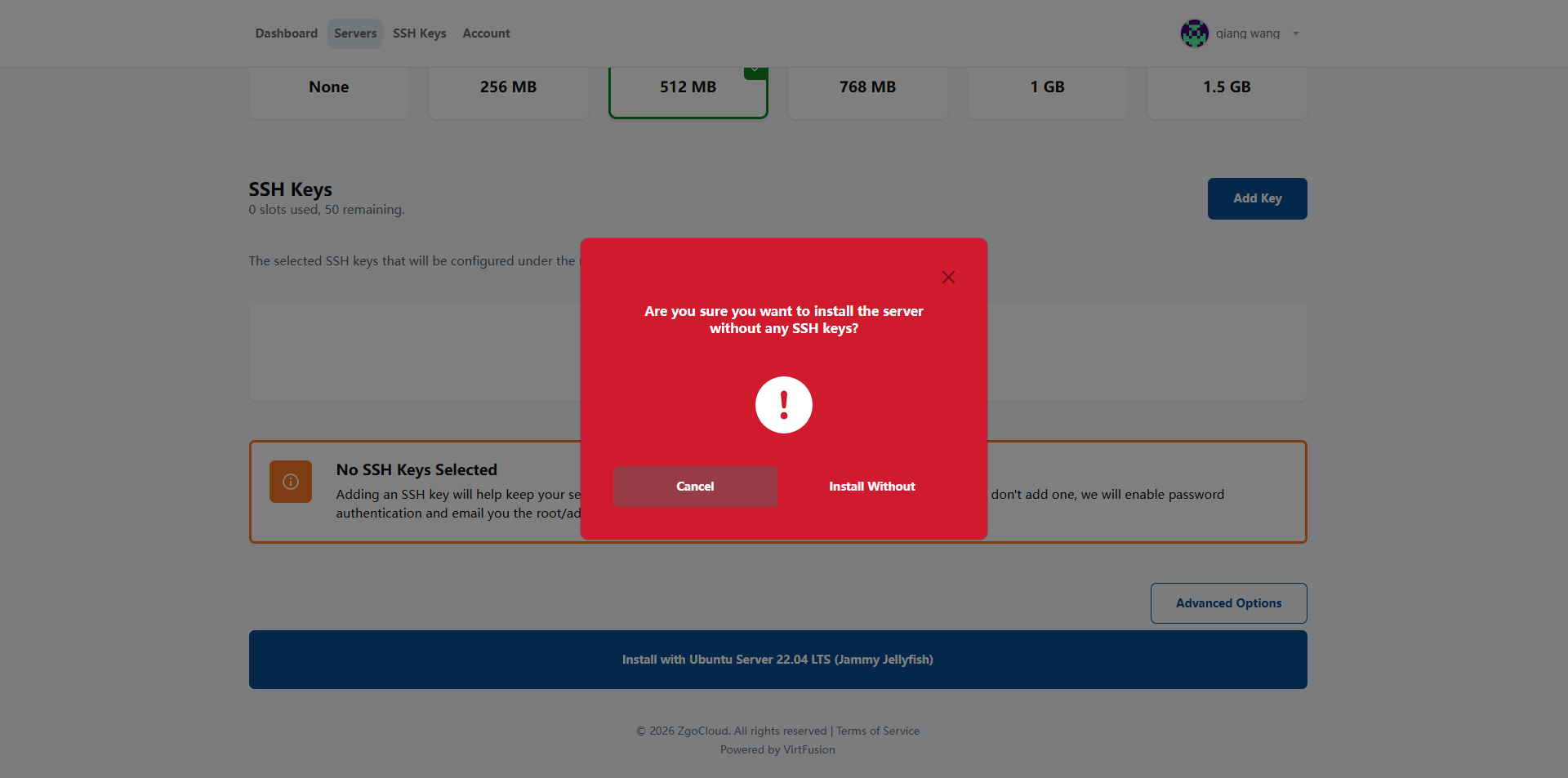

14. 点击 Install with Ubuntu Server 22.04 LTS (Jammy Jellyfish),弹出对话框 Are you sure you want to install the server without any SSH keys? 点击 Install Without。如图13

15. 部署完成后,找到刚部署的服务器;找到后,记录3个核心信息(后续无需用到,仅作备用):

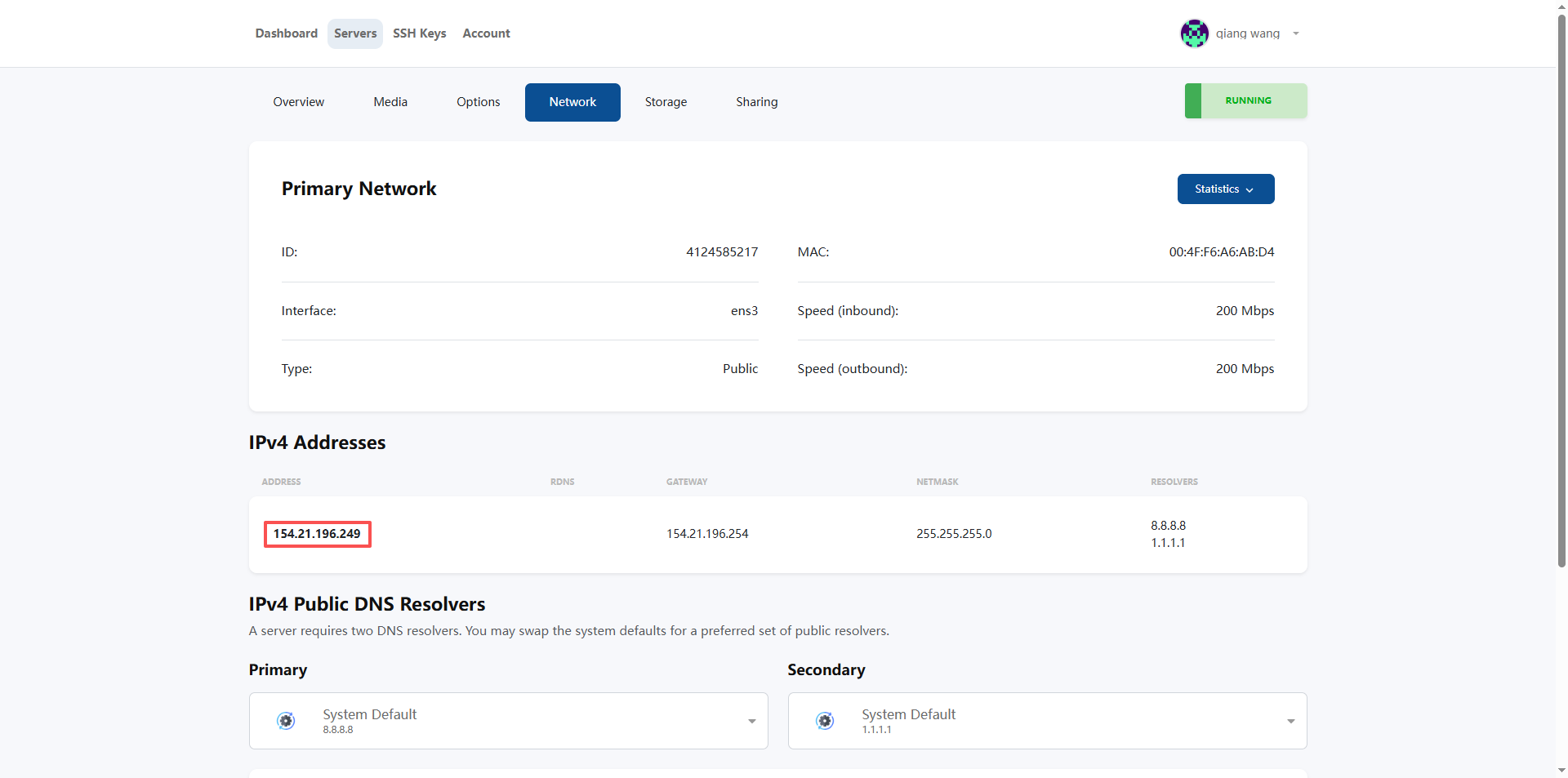

15.1. Network – IPv4 Addresses ,公网IP:服务器的对外IP(后续测试速度会用到)(如图14);

15.2. Username:默认登录账号为「root」;

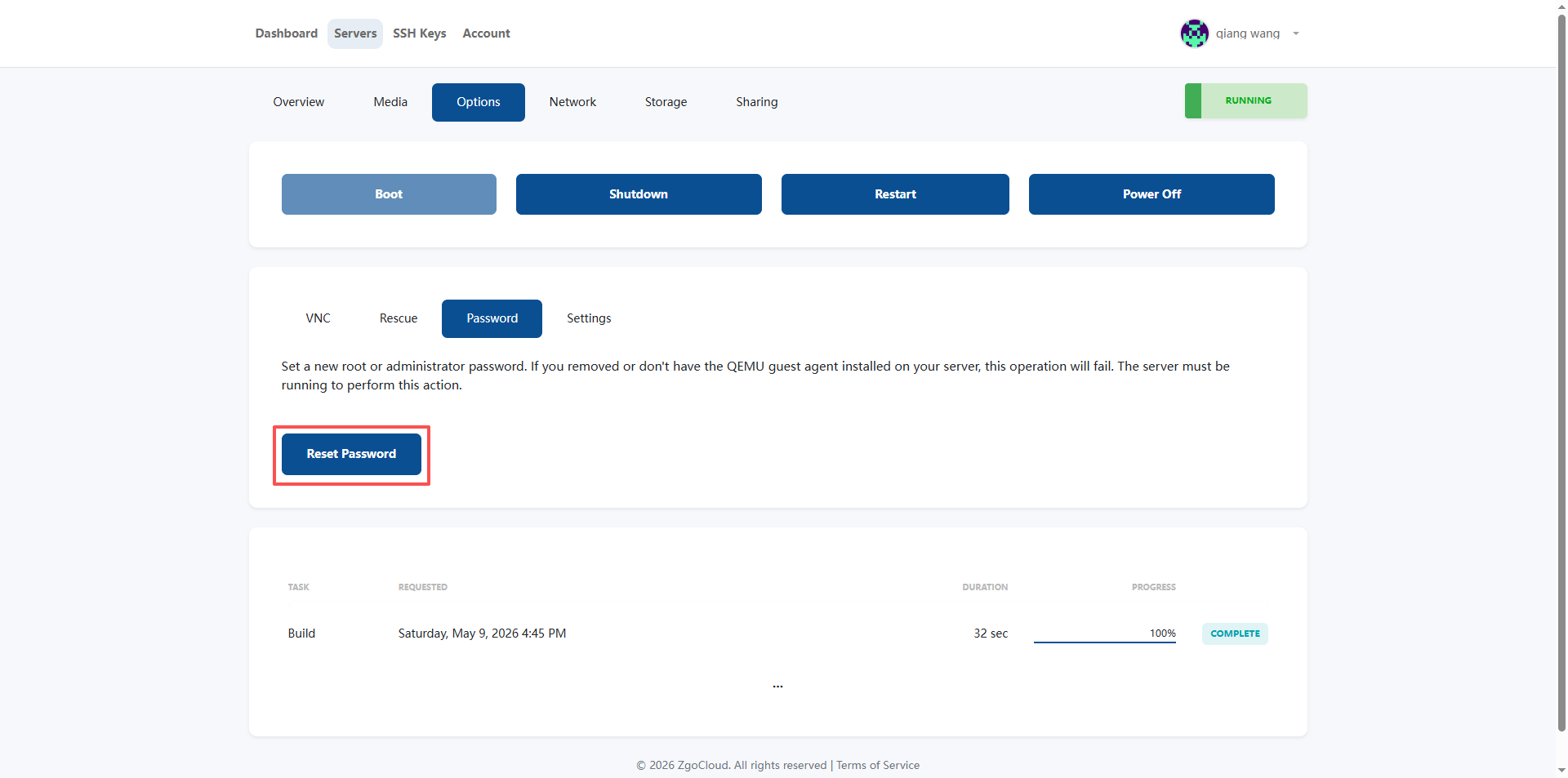

15.3. Password:部署成功后,会收到邮件(Your Server is Ready!,其中包含密码)。如果未收到,Options – Password – Reset Password,重置服务器登录密码(邮件中会收到新密码)(如图15)。

ZgoCloud 避坑细节(仅针对本步骤,补充部署入口+套餐缺货避坑):

1. 节点必须选「洛杉矶三网优化」(补货后优先选),不要选洛杉矶普通节点,否则延迟会偏高(180ms以上),失去优化优势;其他节点优化套餐可作为备选,同样支持国内优化;

2. 系统务必选「Ubuntu 22.04 x64」,和我之前的操作一致,避免后续 WireGuard 部署失败;

3. 当前所有套餐均缺货时,无需反复尝试点击缺货套餐,优先按“等待补货”或“选择替代套餐”操作,避免浪费时间;ZgoCloud 特价和优化套餐补货频率较高,可重点留意官网套餐页和配置页面的库存变化,也可关注平台促销活动,促销期间补货量会增加;

三、我遇到的问题(Vultr 新加坡节点部署 WireGuard)

之前用原生 WireGuard 的时候,遇到了两个非常头疼的问题:

1. 分流配置太麻烦

原生 WireGuard 的分流只能靠手动配置 AllowedIPs,国内的 IP 段要自己排除,国外的走 VPN(国外的 IP 段要自己加),每次规则更新还要手动改配置,非常繁琐,而且没有一键开关,切换起来很不方便。

2. 换了无数端口还是被封

我一开始以为是端口的问题,把 WireGuard 的端口在 20000-60000 之间来回换,结果没过几天还是被运营商封了。后来才发现,运营商根本不是封端口,而是通过 DPI(深度包检测)识别到了 WireGuard 的流量特征,只要检测到是 WireGuard 的流量,直接就给你封了,普通的改端口根本没用。并且在一些关键时候,比如说视频会议期间,突然被封,太影响体验。

四、所有防封方案的分析对比

WireGuard 作为新一代高性能 VPN 协议,默认使用 UDP 协议传输,在部分网络环境中可能会被运营商或防火墙通过端口封锁、DPI(深度包检测)等方式阻断。以下是目前主流的 WireGuard 防封方案的详细对比,帮助你根据自身网络环境选择合适的方案:

| 方案名称 | 核心原理 | 传输层协议 | 防 DPI 能力 | 速度损耗 | 配置难度 | 额外依赖 | 适用场景 |

| 原生 WireGuard(非标准端口) | 修改默认 51820 端口为随机高端口,规避端口黑名单 | UDP | 弱(仅防端口封锁,无法对抗 DPI 检测) | 极低(几乎无性能损耗) | 极低 | 无 | 仅 ISP 存在简单端口封锁,无深度流量检测的宽松环境 |

| 端口跳跃 / 自动端口切换 | 配置多端口转发规则,客户端自动检测连通性,端口被封时自动切换 | UDP | 弱(仅防单端口封锁,无法对抗 DPI) | 极低 | 中等 | 路由器端口转发 + 连通性检测脚本 | ISP 会封禁单个 UDP 端口,但未对流量特征做检测的环境 |

| wg-obfuscator + WireGuard | 对 WireGuard 原始数据包做轻量混淆,修改协议指纹,规避特征识别 | UDP | 中等(可对抗基础 DPI,无法应对高级特征检测) | 低 | 中等 | wg-obfuscator 独立工具 | 存在基础 DPI 检测,需要简单修改流量特征的场景 |

| AmneziaWG(修改版 WireGuard) | 基于 WireGuard 修改,通过随机化握手包大小、修改数据包头部、填充随机数据混淆流量特征 | UDP | 中高(可对抗常规 DPI,在中国大陆强 DPI 环境下仍易被检测) | 低 | 中等 | AmneziaWG 内核模块 / 独立工具 | 中等封锁环境,需要轻量混淆的场景 |

| udp2raw + WireGuard | 将 UDP 流量封装为 RAW 数据包,可伪装成 TCP/UDP/ICMP 普通流量,支持加密混淆 | 可自定义伪装协议 | 中高(可对抗大部分常规 DPI,支持流量指纹伪装) | 低 | 中等 | udp2raw 独立工具 | UDP 流量被运营商限速 / 阻断,需要伪装 UDP 流量的场景 |

| Phantun + WireGuard | 透明将 WireGuard 的 UDP 流量转换为 TCP 流量,伪装成普通 TCP 连接 | TCP | 中等(可绕过 UDP 完全禁用的策略,仅能对抗基础 DPI) | 中等 | 中等 | Phantun 独立工具 | 网络环境完全禁用 UDP 协议,仅允许 TCP 通信的场景 |

| wstunnel + WireGuard | 将 WireGuard UDP 流量封装为 WebSocket over TLS 流量,伪装成正常 HTTPS 网页流量 | TCP(WebSocket/TLS) | 高(完美伪装成标准 HTTPS 流量,可对抗大部分 DPI,在强封锁环境下稳定性极强) | 中等 | 中等 | wstunnel 独立工具 | 存在严格 DPI 检测,需要将流量伪装成普通网页访问的场景 |

| Shadowsocks + WireGuard | 将 WireGuard 流量通过 Shadowsocks 代理转发,复用 SS 成熟的流量混淆能力 | 可配置(支持 TCP/UDP) | 高(SS 的成熟混淆方案,可对抗大部分高级 DPI) | 中等 | 中等 | Shadowsocks 服务端 + 客户端 | 强封锁环境,需要成熟稳定的混淆方案的场景 |

| Stunnel + WireGuard | 将 WireGuard 流量封装为标准 SSL/TLS 隧道,伪装成 HTTPS 加密流量 | TCP(SSL/TLS) | 高(伪装成标准 HTTPS 流量,规避 DPI 特征识别) | 中等 | 中等 | Stunnel 独立工具 | 需要将 UDP 流量转为标准 TLS 流量,规避 DPI 检测的场景 |

| 防封 CDN 中转 + WireGuard | 通过专业防封 CDN 节点中转流量,隐藏源站真实 IP,支持多入口轮换、SNI 混淆等能力 | TCP(WebSocket/TLS) | 极高(可对抗 IP 封锁、SNI 封锁、高级 DPI,隐藏源站) | 中高 | 高 | 专业防封 CDN 服务 | 国家级强封锁环境,源站 IP 容易被批量封禁的场景 |

方案选择建议

- 宽松环境:如果你的网络只是简单的端口封锁,没有深度检测,直接使用非标准端口的原生 WireGuard即可,性能最优,配置最简单。

- 基础封锁环境:如果 ISP 会封禁单个端口,或者有基础的 DPI 检测,可以选择端口跳跃或者wg-obfuscator + WireGuard,配置简单,性能损耗小。

- UDP 被禁用的环境:如果你的网络完全禁用了 UDP 协议,只能使用 TCP,那么可以选择Phantun + WireGuard或者Stunnel + WireGuard,将 UDP 转为 TCP 传输。

- 严格 DPI 环境:如果网络有严格的深度包检测,需要伪装成正常网页流量,推荐使用wstunnel + WireGuard或者Shadowsocks + WireGuard,可以很好的绕过 DPI 检测。

- 强封锁环境:如果是国家级的强封锁,源站 IP 很容易被封禁,那么推荐使用防封 CDN 中转 + WireGuard,可以隐藏源站,自动轮换入口,最大程度避免被封锁。

最终方案选择:wstunnel + WireGuard + Clash Meta

针对中国大陆当前的网络环境,运营商的 DPI 检测强度不断提升,普通的轻量混淆方案(如 Phantun + WireGuard、AmneziaWG)已经无法应对,这类方案的流量特征在强 DPI 下仍会被识别,通常使用几天就会被封锁。

而 wstunnel + WireGuard 方案可以将 VPN 流量完全伪装成正常的 HTTPS 网页访问流量,运营商无法识别出这是 VPN 流量,防封能力在所有方案中最强,稳定性最高,可长期使用不会被封。

同时该方案完美兼容 Clash Meta,你可以继续使用 Clash 的自动分流功能,无需手动配置 WireGuard 的 AllowedIPs,还可以使用 Clash 的一键开关等功能,完美解决了传统 WireGuard 方案的分流配置复杂的痛点。

五、傻瓜式部署流程

你跟着下面的步骤一步步操作,复制粘贴命令就能完成,不用懂任何复杂的原理。

前置准备

1. 你需要有一个自己的域名(用来申请 SSL 证书,免费的域名也可以,比如 freenom 的)

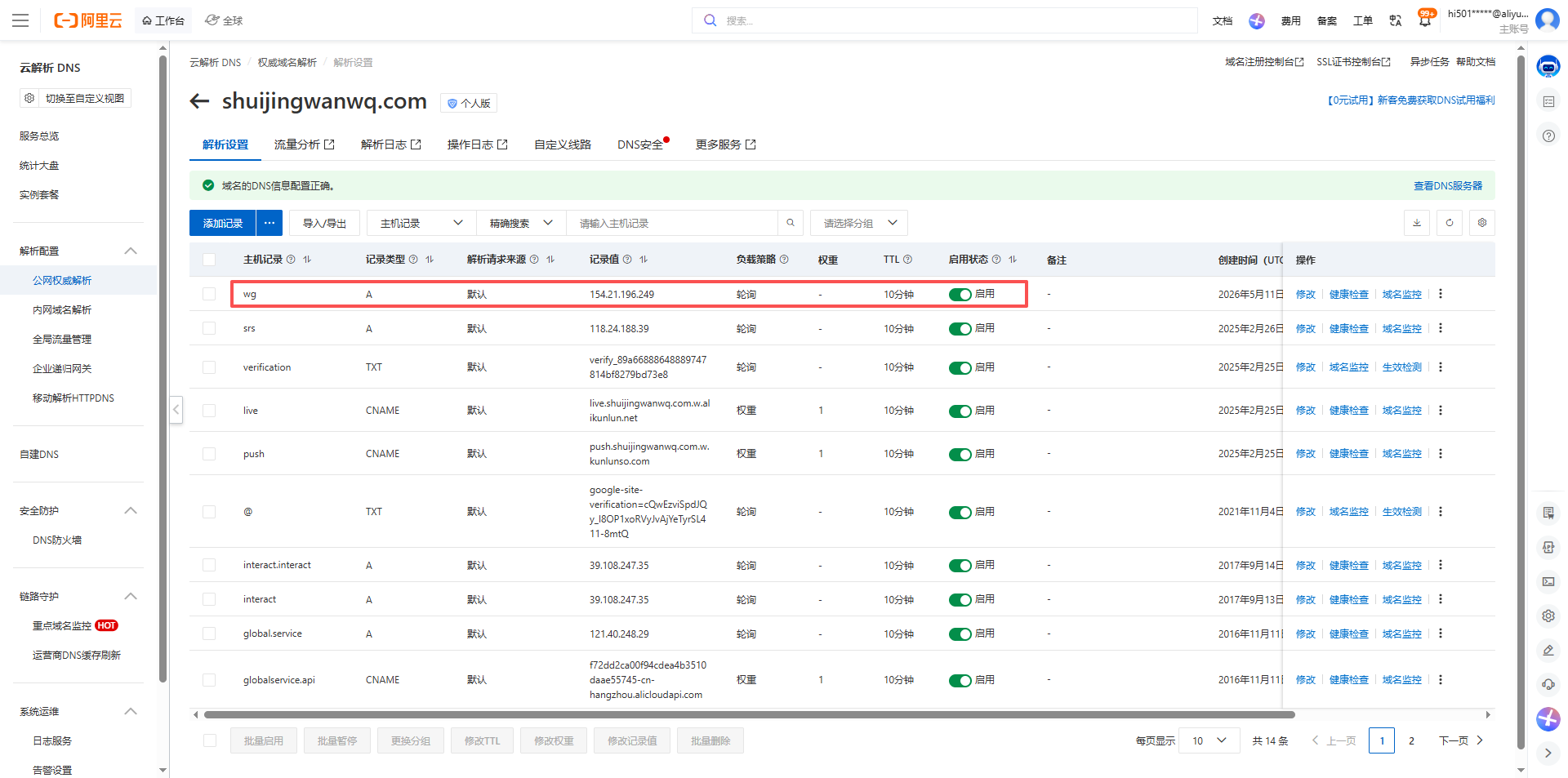

2. 把你的域名解析到 ZgoCloud 洛杉矶服务器的公网 IP,解析完成后,等个 10 分钟生效(如图16)

3. 用 SSH 登录你的 ZgoCloud 服务器,用 root 用户登录(如果不是 root,前面加 sudo 就行)

第一部分:服务端部署(在 ZgoCloud 服务器上操作)

步骤 1:更新系统

先把系统更新一下,避免有旧的依赖问题:

apt update && apt upgrade -y

步骤 2:一键安装 WireGuard

用官方的一键脚本,自动安装 WireGuard,不用你手动配置:

wget -O wireguard.sh https://get.vpnsetup.net/wg

bash wireguard.sh --auto

这个脚本会自动帮你安装 WireGuard,配置好服务端,生成密钥,不用你做任何操作,等它运行完就可以了。

运行完之后,它会给你输出 WireGuard 的配置信息,你把这些信息记下来(客户端配置文件路径:/root/client.conf),后面客户端要用:

– 服务端的公钥:public-key后面的那串字符

– 客户端的私钥:private-key后面的那串字符

– 客户端的 IP:10.7.0.2 这个(如果你的不一样,就用它输出的)

root@wireguard-2026-0509:~# cat client.conf

[Interface]

Address = 10.7.0.2/24

DNS = 8.8.8.8, 8.8.4.4

PrivateKey = yBdtV4+0CxvTFvXWrPS+sMaWD...

[Peer]

PublicKey = a4DvxU7LgW0069MbHpMMhcc16e...

PresharedKey = 3glNI413OnTF2mAJLo9JSFG/Hb/jZpgEqR5z9Gc8x9g=

AllowedIPs = 0.0.0.0/0, ::/0

Endpoint = 154.21.196.249:51820

PersistentKeepalive = 25

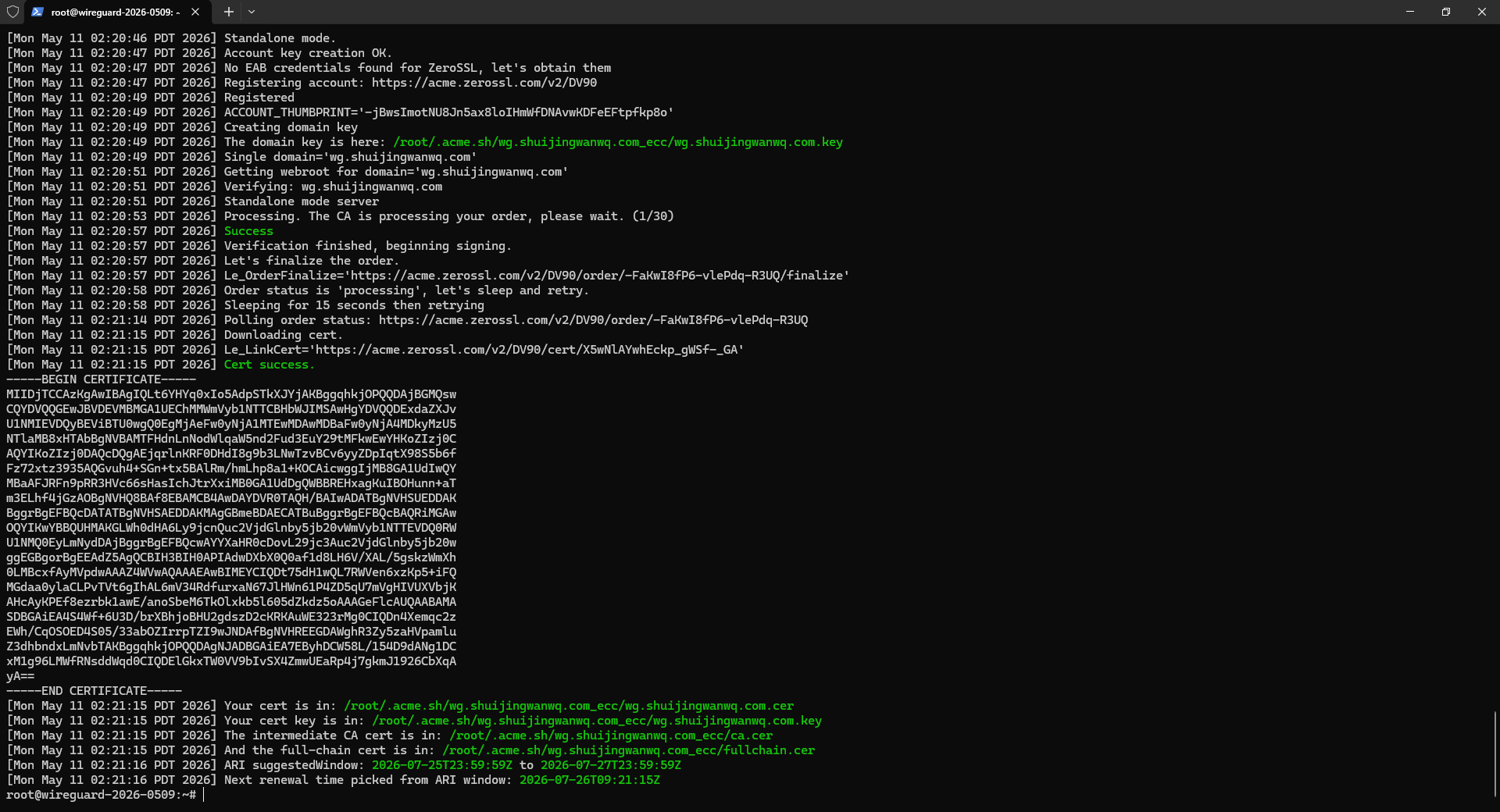

步骤 3:安装 [acme.sh](acme.sh),申请 SSL 证书

我们需要一个合法的 SSL 证书,用来伪装成 HTTPS,用 [acme.sh](acme.sh) 一键申请免费的 Let’s Encrypt 证书:

# 安装acme.sh(shuijingwanwq@gmail.com 需要换为你自己的邮箱地址)

curl https://get.acme.sh | sh -s email=shuijingwanwq@gmail.com

# 把acme.sh加入环境变量

source ~/.bashrc

然后申请证书,把下面的你的域名(wg.shuijingwanwq.com)换成你自己的域名(就是你之前解析到服务器 IP 的那个):

acme.sh --issue -d wg.shuijingwanwq.com --standalone

这个命令会自动帮你申请证书,等它运行完,证书就生成好了,默认存在/root/.acme.sh/你的域名/下面(如图17)。

[Mon May 11 02:21:15 PDT 2026] Your cert is in: /root/.acme.sh/wg.shuijingwanwq.com_ecc/wg.shuijingwanwq.com.cer

[Mon May 11 02:21:15 PDT 2026] Your cert key is in: /root/.acme.sh/wg.shuijingwanwq.com_ecc/wg.shuijingwanwq.com.key

[Mon May 11 02:21:15 PDT 2026] The intermediate CA cert is in: /root/.acme.sh/wg.shuijingwanwq.com_ecc/ca.cer

[Mon May 11 02:21:15 PDT 2026] And the full-chain cert is in: /root/.acme.sh/wg.shuijingwanwq.com_ecc/fullchain.cer

[Mon May 11 02:21:16 PDT 2026] ARI suggestedWindow: 2026-07-25T23:59:59Z to 2026-07-27T23:59:59Z

[Mon May 11 02:21:16 PDT 2026] Next renewal time picked from ARI window: 2026-07-26T09:21:15Z

步骤 4:安装 wstunnel

wstunnel 就是用来把 UDP 流量封装成 HTTPS 的工具,我们下载它的二进制版本:

# 下载wstunnel

wget https://github.com/erebe/wstunnel/releases/download/v10.5.2/wstunnel_10.5.2_linux_amd64.tar.gz

# 解压

tar xzf wstunnel_10.5.2_linux_amd64.tar.gz

# 把它放到系统路径,方便运行

mv wstunnel /usr/local/bin/

# 加执行权限

chmod +x /usr/local/bin/wstunnel

升级至 v10.5.5

# 先停掉wstunnel

systemctl stop wstunnel

# 下载v10.5.5的压缩包,和你之前的格式一样

wget https://github.com/erebe/wstunnel/releases/download/v10.5.5/wstunnel_10.5.5_linux_amd64.tar.gz

# 解压

tar xzf wstunnel_10.5.5_linux_amd64.tar.gz

# 放到系统路径

mv wstunnel /usr/local/bin/

# 加执行权限

chmod +x /usr/local/bin/wstunnel

# 启动wstunnel

systemctl start wstunnel

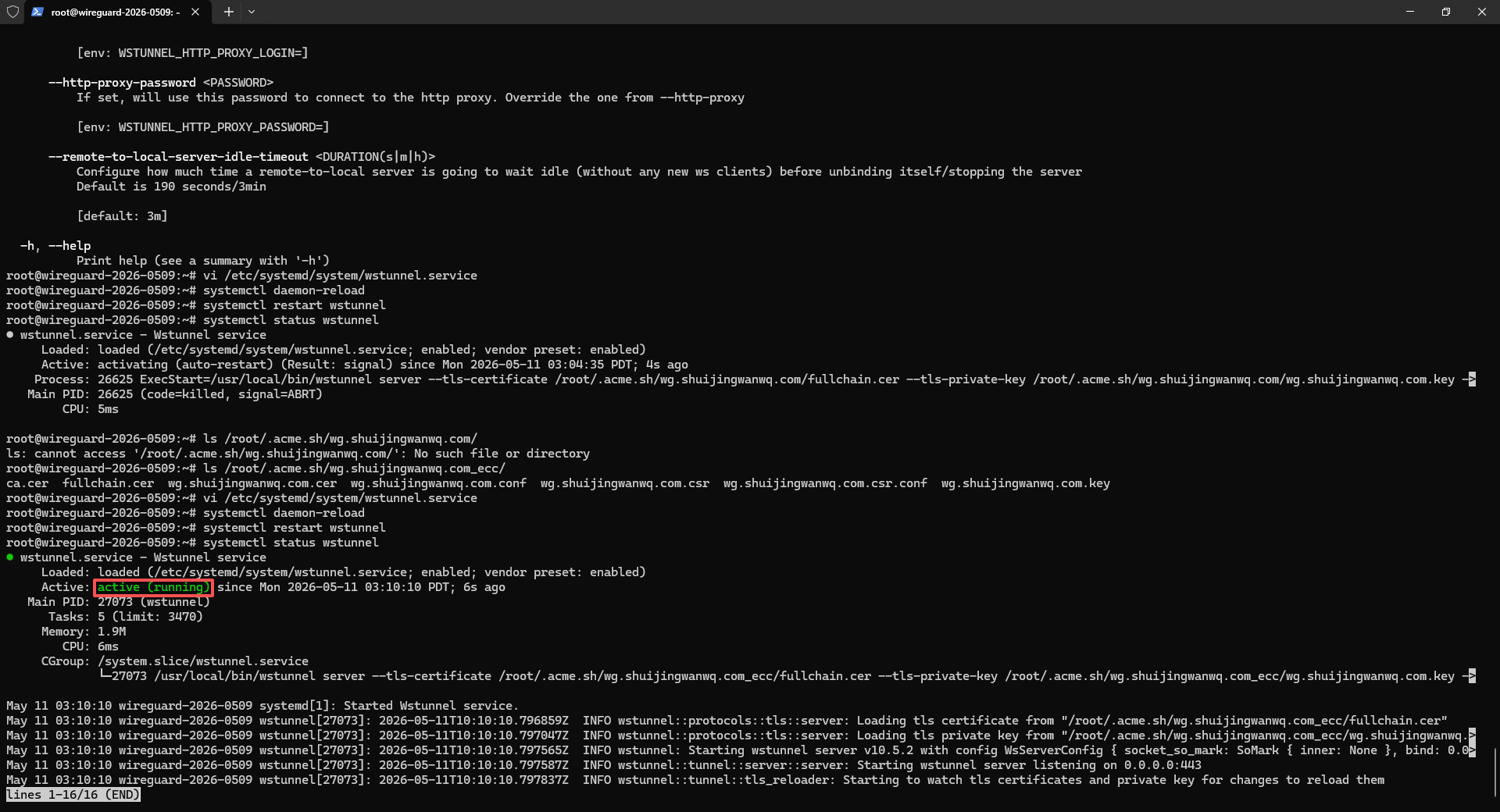

步骤 5:配置 wstunnel 开机自启

我们要把 wstunnel 配置成系统服务,开机自动启动,不用你每次手动开:

# 创建systemd服务文件

vi /etc/systemd/system/wstunnel.service

按 I 键,然后把下面的内容粘贴进去,把我的域名(wg.shuijingwanwq.com)换成你自己的:

[Unit]

Description=Wstunnel service

After=network.target

[Service]

Type=simple

User=root

ExecStart=/usr/local/bin/wstunnel server --tls-certificate /root/.acme.sh/wg.shuijingwanwq.com_ecc/fullchain.cer --tls-private-key /root/.acme.sh/wg.shuijingwanwq.com_ecc/wg.shuijingwanwq.com.key --restrict-to 127.0.0.1:51820 wss://0.0.0.0:443

Restart=always

RestartSec=5

[Install]

WantedBy=multi-user.target

粘贴完之后,按Esc键,然后输入:wq,回车就可以保存退出了。

然后启动服务,设置开机自启:

# 重新加载systemd配置

systemctl daemon-reload

# 启动wstunnel

systemctl start wstunnel

# 设置开机自启

systemctl enable wstunnel

然后检查一下服务是不是正常运行:

systemctl status wstunnel

如果看到 active (running) 就说明没问题了(如图18)。

步骤 6:配置防火墙

放行 443 端口,因为 wstunnel 用的是 443 端口:

# 检查ufw是否在运行

root@wireguard-2026-0509:~# ufw status

Status: inactive

服务器没有启用防火墙!ufw 是 inactive 状态,说明服务器所有端口都是默认开放的,不用配置防火墙了,直接就可以用了,跳过防火墙的配置步骤就行。

第二部分:客户端部署(在你自己的电脑上操作)

步骤 1:安装 Clash Verge 客户端

原来的 Clash Verge 原作者已经归档停更了,不过现在社区接手了,做了Clash Verge Rev,这个是继续维护更新的版本,一直在更新,比原来的版本更新更快,支持最新的 Clash Meta(现在改名叫 mihomo),Windows、Mac、Linux 都有:

https://github.com/clash-verge-rev/clash-verge-rev/releases

下载对应你系统的版本,Windows 就下 win 的(Clash.Verge_2.5.0-rc_x64-setup.exe),Mac 就下 mac 的,安装好之后打开。

现在安卓的最新的 Clash Meta 客户端,是 Tabby,去这里下载最新版本:https://github.com/Goooler/Tabby/releases (Tabby-3.0.0-arm64-v8a-release.apk)

步骤 2:安装 wstunnel 客户端

同样,你本地也要装 wstunnel 客户端,用来把本地的 WireGuard 流量转发到服务端:

下载这个:https://github.com/erebe/wstunnel/releases

根据操作系统下载对应的版本就行。Windows 就下 wstunnel_10.5.5_windows_amd64.tar.gz。Android 就下 wstunnel_10.5.5_android_arm64.tar.gz。注:此处必须下载 10.5.5 版本,以与服务端版本保持一致。

解压之后,把 wstunnel 放到你能找到的地方,比如 Windows 的话,放到 C:\wstunnel\ 下面。

然后,创建一个启动脚本,Windows 的话,新建一个文本文件,把下面的内容粘贴进去,把你的ZgoCloud服务器IP换成你自己的(即 154.21.196.249),把你的域名换成你自己的(即 wg.shuijingwanwq.com),然后把文件后缀改成.bat(如图19):

@echo off

taskkill /f /im wstunnel.exe >nul 2>&1

C:\wstunnel\wstunnel.exe client -L udp://127.0.0.1:51820:127.0.0.1:51820?timeout_sec=0 --tls-sni-override wg.shuijingwanwq.com wss://154.21.196.249:443

pause

Mac/Linux 的话,新建一个 shell 脚本:

#!/bin/bash

./wstunnel client -L udp://127.0.0.1:51820:127.0.0.1:51820?timeout_sec=0 --tls-sni-override wg.shuijingwanwq.com wss://154.21.196.249:443

然后给它加执行权限,以后你只要双击这个脚本,就能启动 wstunnel 客户端了,启动成功后,这个窗口不能关,最小化到后台就可以了,关了的话 VPN 就断了。

输出里显示:

wstunnel client v10.5.5 正常启动了

UDP server 已经在 127.0.0.1:51820 正常监听了

没有任何报错,说明 wstunnel 已经正常连接到你的服务器了,现在你就可以启动 Clash Verge,然后打开系统代理,就可以正常上网了,所有的自动分流、防封的功能都已经生效了!

步骤 3:配置 Clash Meta 的分流

新建配置文件,ZgoCloud-VPN.yaml,内容如下:

# ==============================================

# 你的自定义订阅配置,会和Clash Verge自带的基础配置自动合并

# ==============================================

# 新增:配置持久化(保存你手动选择的代理组,重启后不会重置)

profile:

store-selected: true

# DNS配置(自带config没有DNS部分,保留你的原有配置)

dns:

enable: false # 【关键修复】关闭内核DNS,避免解析死循环,使用系统DNS

listen: 0.0.0.0:53

default-nameserver:

- 114.114.114.114 # 国内默认DNS

- 8.8.8.8 # 谷歌备用DNS

nameserver:

- https://dns.alidns.com/dns-query # 阿里国内DNS,用来解析国内域名

fallback:

- https://dns.google/dns-query # 谷歌国外DNS,用来解析国外域名

fallback-filter:

geoip: true

ipcidr:

- 240.0.0.0/4

# 代理配置(修复了缩进错误,修改了remote-dns-resolve)

proxies:

- name: "ZgoCloud-WG" # 代理的名字,不用改

type: wireguard # 代理类型,WireGuard

server: 127.0.0.1 # 本地的wstunnel客户端的地址,不用改

port: 51820 # 本地的wstunnel客户端的端口,不用改

ip: 10.7.0.2 # 你的WireGuard客户端的IP,从client.conf里拿到的

public-key: a4DvxU7LgW0069MbHpMMhcc16e... # WireGuard的公钥,从client.conf里拿到的

private-key: yBdtV4+0CxvTFvXWrPS+sMaWD... # WireGuard的私钥,从client.conf里拿到的

pre-shared-key: 3glNI413OnTF2mAJLo9JSFG/Hb/jZpgEqR5z9Gc8x9g= # WireGuard的预共享密钥,从client.conf里拿到的

remote-dns-resolve: false # 关闭远程解析:server是本地IP,不需要远程解析

udp: true # 开启UDP转发,支持游戏之类的UDP流量

mtu: 1100 # 调整MTU,适配wstunnel的封装,避免分片丢包

# 代理分组(保留你的原有配置)

proxy-groups:

- name: "Proxy" # 手动选择的分组,你可以手动切换直连还是VPN

type: select

proxies:

- ZgoCloud-WG # 走VPN

- DIRECT # 直连

- name: "Auto" # 自动选择的分组,自动判断国内国外

type: url-test

proxies:

- ZgoCloud-WG

- DIRECT

url: http://www.gstatic.com/generate_204

interval: 300

# 完善后的分流规则(补充了缺失的规则,所有缩进都改成了空格)

rules:

# 1. 最高优先级:Wstunnel 服务器直连(解决代理循环)

- IP-CIDR,154.21.196.249/32,DIRECT

# 2. DNS 域名必须直连(解决你现在的 DNS 解析失败)

- DOMAIN,dns.alidns.com,DIRECT

- DOMAIN,dns.google,DIRECT

# 3. 本地局域网直连

- IP-CIDR,127.0.0.1/8,DIRECT

- IP-CIDR,10.0.0.0/8,DIRECT

- IP-CIDR,172.16.0.0/12,DIRECT

- IP-CIDR,192.168.0.0/16,DIRECT

# 4. 国内流量直连

- DOMAIN-SUFFIX,cn,DIRECT

- GEOIP,CN,DIRECT

# 5. 其他全部走代理

- MATCH,Proxy

然后在 订阅 – 新建,选 Local 类型,然后:

名称填:ZgoCloud-VPN

描述留空

然后点击选择文件,选择你刚才保存到桌面的 ZgoCloud-VPN.yaml

然后点击保存,就导入好了!

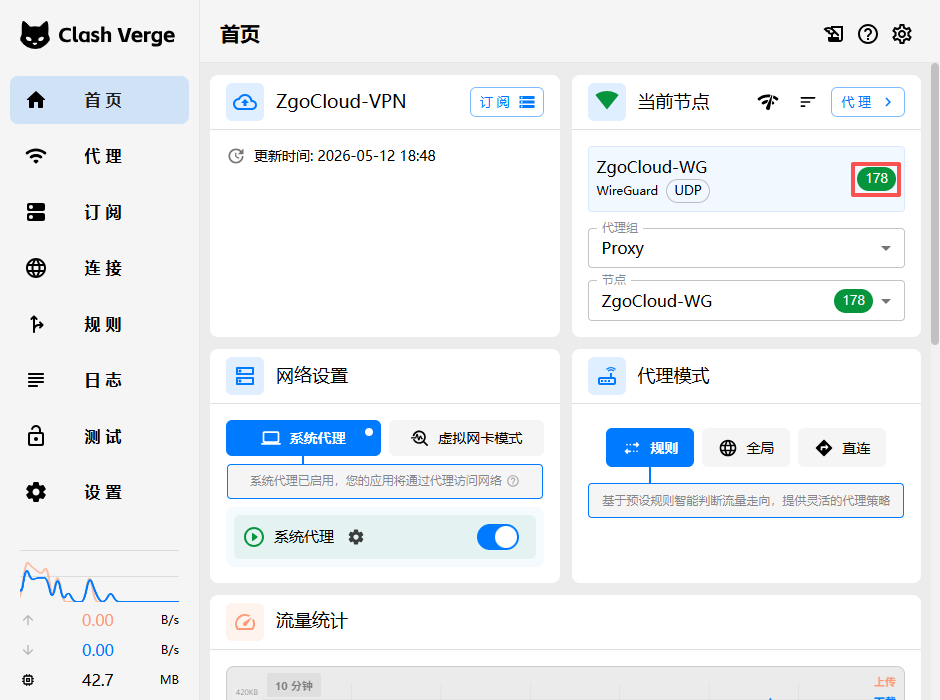

导入完之后,你就会在订阅列表里看到这个 ZgoCloud-VPN 的配置了,右键 – 使用,代理页面里就会出现 ZgoCloud-WG 这个代理了,然后启用系统代理,浏览器就能正常打开 google.com了!

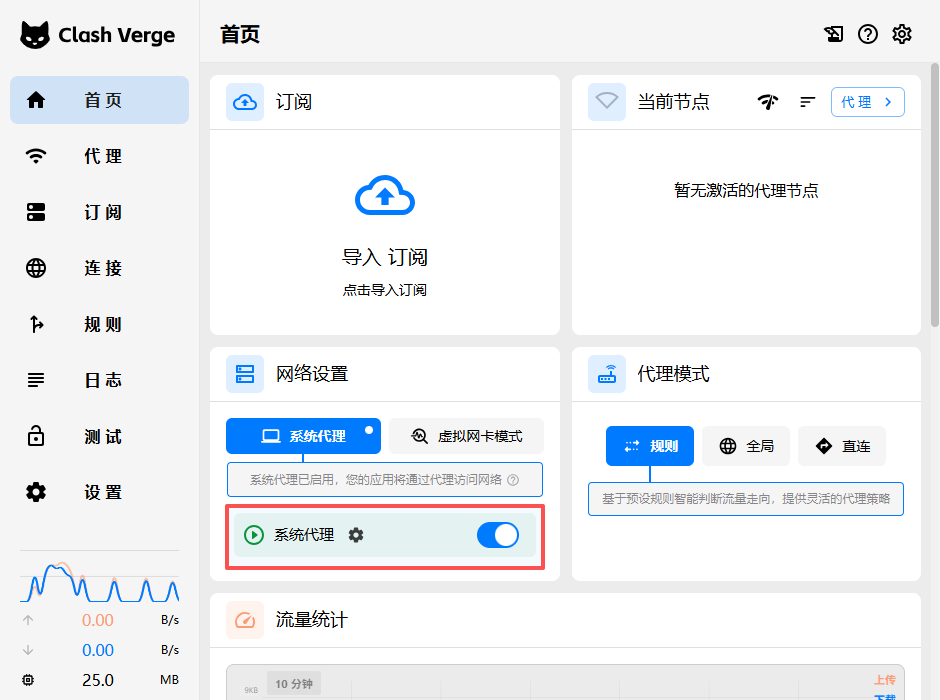

需要确保首页 – 当前节点 – ZgoCloud-VPN 是 绿色状态(如图25)。

(此配置文件 Windows 与 Android 可共用同一份了):

第三部分:使用方法

我给你整理好完整的使用步骤,你跟着一步步来就可以了:

3.1. Windows电脑的使用步骤

3.1.1. 先启动wstunnel客户端(这个是防封的核心,必须先开)双击 wstunnel.bat 这个脚本,就能启动 wstunnel 客户端

3.1.2. 然后启动 Clash Verge

– 从开始菜单打开 Clash Verge

– 点击左侧的首页,然后把系统代理的开关打开(如图22)

– 搞定了!现在你就可以正常上网了:

– 国内的网站、APP,会自动直连,速度和你平时一样

– 国外的网站、APP,会自动走VPN,不用你手动切换

– 想要关掉 VPN 的话,直接把首页的系统代理开关关掉就可以了,一键开关,很方便。

3.2. 安卓手机的使用步骤

3.2.1. 先安装你下载的`Tabby-3.0.0-arm64-v8a-release.apk`,安装完打开它

3.2.2. 把我们的配置文件(就是带注释的那一段)保存成`config.yaml`,传到你的手机里

3.2.3. 打开Tabby,点击导入配置,选择你传到手机里的`config.yaml`

3.2.4. 然后启动安卓版的wstunnel客户端,用同样的命令连接你的服务器

3.2.5. 然后打开Tabby的系统代理开关,就可以用了,和电脑一样,自动分流,一键开关。

整个过程就是这样,你只要先开wstunnel,再开Clash,打开系统代理,就全部搞定了,所有的自动分流、防封的功能都生效了。

第四部分:注意事项

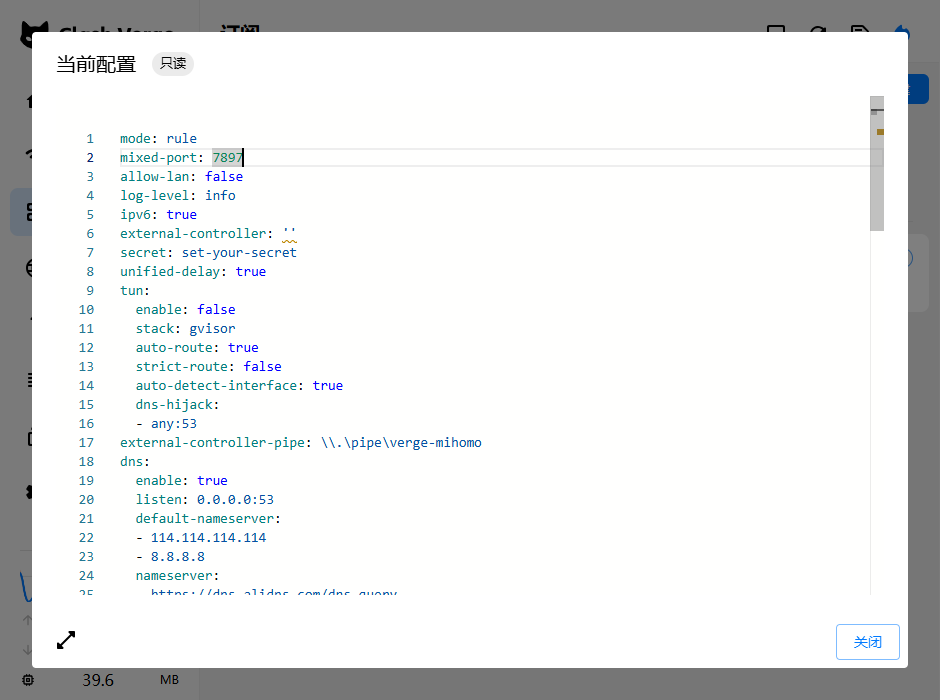

4.1. 如果发现 首页 – 当前节点 ZgoCloud-VPN 显示 Timeout,google.com 打不开,订阅 – 查看运行时订阅(如图24)。此订阅的内容,是自带的加上我自己添加的配置项,合并后的内容。需要仔细检查配置项。

4.2. 开机自启的设置

启动顺序必须是:先启动 wstunnel,再启动 Clash Verge,因为 Clash 要用到 wstunnel 的 51820 端口,如果先开 Clash,wstunnel 还没准备好,Clash 就会连接失败(启动顺序不需要严格遵守了,因为我已经解决)。

Windows的开机自启设置方法,很简单:

4.2.1. 右键点击你改好的wstunnel的bat文件,选择创建快捷方式

4.2.2. 按下键盘的`Win+R`,输入`shell:startup`,回车,就会打开开机启动的文件夹

4.2.3. 把你刚才创建的wstunnel的快捷方式,拖到这个启动文件夹里,这样开机的时候wstunnel会自动启动

4.2.4. 然后打开Clash Verge的设置,找到开机自启的开关,把它打开,这样Clash也会开机自动启动

这样设置完之后,开机的时候,系统会先自动启动wstunnel,等wstunnel准备好,再启动Clash,两个都会自动后台运行,不用你手动开了,开机就能直接用VPN。

Mac/Linux的开机自启

可以用systemd或者launchd来配置,把wstunnel和Clash都加到自启里,顺序也是先启动wstunnel,再启动Clash,就可以了。

四、常见问题

1. 证书过期了怎么办?

[acme.sh](acme.sh) 会自动帮你更新证书,不用你管,它会在证书过期前 30 天自动更新,wstunnel 会自动加载新的证书。

2. wstunnel 客户端启动不了怎么办?

检查一下你的服务器 IP 有没有填错,还有服务器的 443 端口有没有开放,有没有被防火墙挡住。

3. 分流不对怎么办?

Clash 的规则会自动更新,你可以在 Clash Verge 里点击更新规则,就会拉取最新的规则了。

这样部署完之后,你就有了一个防封能力最强的 VPN,而且自动分流,不用手动配置,一键开关,完美解决你之前的所有问题。

五、测试效果(命令行量化测速 · 纯数据客观验证)

前置说明:测速选型逻辑

1. 放弃 ping www.google.com 测速

Google 全站默认封禁 ICMP Ping 请求,即便隧道完全正常,ping 也会直接超时,无法反映线路真实质量,无任何参考价值。

2. 选定标准测速靶机 www.gstatic.com

该域名为谷歌官方静态资源节点,专为连通性、TCP 延迟探测设计;不屏蔽 443 端口探测、全球节点覆盖与 Google 主站完全一致,也是 Clash 内核官方默认延迟测速地址(generate_204 轻量接口),适配所有隧道架构,原生WireGuard / wstunnel 封装 WireGuard 可公平对比。

3. 测试统一标准

节点本机延迟用 ICMP Ping 测 VPS 机房直连延迟;外网业务延迟用 HTTP 204 接口请求耗时量化,不受域名封禁、协议差异影响,两套节点共用一套测试规则,数据具备可比性。

1. 测试环境与测试对象

测试终端:Windows PowerShell

优化节点:154.21.196.249 ZgoCloud 洛杉矶(CN2 GIA+9929+CMIN2 三网精英线路)

对比节点:139.180.154.26 Vultr 新加坡常规国际线路

固定测试目标:国外标准测速域名:www.gstatic.com

2. 节点本机直连延迟对比测试

测试时间:北京时间 23:00,同一网络环境、同一时段无带宽抢占(四川成都移到宽带)。

2.1 Vultr 新加坡常规节点

Pinging 139.180.154.26 with 32 bytes of data:

Reply from 139.180.154.26: bytes=32 time=281ms TTL=44

Reply from 139.180.154.26: bytes=32 time=251ms TTL=44

Reply from 139.180.154.26: bytes=32 time=274ms TTL=44

Reply from 139.180.154.26: bytes=32 time=257ms TTL=44

Reply from 139.180.154.26: bytes=32 time=253ms TTL=44

Reply from 139.180.154.26: bytes=32 time=253ms TTL=44

Reply from 139.180.154.26: bytes=32 time=252ms TTL=44

Reply from 139.180.154.26: bytes=32 time=247ms TTL=44

Reply from 139.180.154.26: bytes=32 time=260ms TTL=44

Reply from 139.180.154.26: bytes=32 time=258ms TTL=44

Ping statistics for 139.180.154.26:

Packets: Sent = 10, Received = 10, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 247ms, Maximum = 281ms, Average = 258ms

实测数据与分析

– 延迟区间:247ms–281ms,平均延迟 258ms

– 丢包率:0% 无丢包,基础链路连通性正常

– 抖动表现:极值波动 34ms,相比优化节点抖动更大

– 线路评价:常规国际公网线路,虽无丢包但基线延迟偏高,链路冗余一般,高峰时段易出现延迟飘高、网页加载变慢情况。

2.2 ZgoCloud 洛杉矶优化节点

Pinging 154.21.196.249 with 32 bytes of data:

Reply from 154.21.196.249: bytes=32 time=174ms TTL=42

Reply from 154.21.196.249: bytes=32 time=174ms TTL=42

Reply from 154.21.196.249: bytes=32 time=174ms TTL=42

Reply from 154.21.196.249: bytes=32 time=176ms TTL=42

Reply from 154.21.196.249: bytes=32 time=176ms TTL=42

Reply from 154.21.196.249: bytes=32 time=175ms TTL=42

Reply from 154.21.196.249: bytes=32 time=198ms TTL=42

Reply from 154.21.196.249: bytes=32 time=177ms TTL=42

Reply from 154.21.196.249: bytes=32 time=179ms TTL=42

Reply from 154.21.196.249: bytes=32 time=192ms TTL=42

Ping statistics for 154.21.196.249:

Packets: Sent = 10, Received = 10, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 174ms, Maximum = 198ms, Average = 179ms

实测数据与分析

– 延迟区间:174ms–198ms,平均延迟 179ms

– 丢包率:0% 全量接收,无任何丢包

– 抖动表现:极值波动仅 24ms,多数请求稳定落在 174–179ms 区间,抖动极小

– 线路评价:三网优化专线优势明显,低延迟、低抖动、零丢包,链路稳定性极强,适配谷歌生态、海外网页、轻量流媒体等低延时需求场景。

2.3 节点本机延迟横向对比结论

ZgoCloud 洛杉矶三网优化节点平均 179ms,相较 Vultr 新加坡常规节点 258ms,基线延迟降低约 79ms,延迟优化幅度达 30.6%;

且抖动更小、走势更平稳,专线优化带来的低延迟、高稳定性优势非常直观。

3. 不同时段外网业务连通耗时测试

采用统一命令:请求谷歌 generate_204 轻量接口,以完整请求耗时模拟真实网页访问延迟,同时兼容 Vultr 原生 WireGuard、ZgoCloud wstunnel + WireGuard 双架构,做到完全公平对比。

本次共覆盖三个典型时段,完整呈现高峰/平峰的性能差异:

3.1 晚高峰时段(北京时间 23:00)

Vultr 原生 WireGuard:外网标准接口完整请求耗时:1352ms

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.gstatic.com/generate_204 -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 1

Milliseconds : 352

Ticks : 13521147

TotalDays : 1.56494756944444E-05

TotalHours : 0.000375587416666667

TotalMinutes : 0.022535245

TotalSeconds : 1.3521147

TotalMilliseconds : 1352.1147

ZgoCloud wstunnel + WireGuard:外网标准接口完整请求耗时:348ms

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.gstatic.com/generate_204 -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 0

Milliseconds : 348

Ticks : 3480620

TotalDays : 4.02849537037037E-06

TotalHours : 9.66838888888889E-05

TotalMinutes : 0.00580103333333333

TotalSeconds : 0.348062

TotalMilliseconds : 348.062

对比:ZgoCloud 请求耗时仅为 Vultr 的 1/4,访问效率提升近4倍。

3.2 下午平峰时段(北京时间 14:30)

Vultr 原生 WireGuard:单次请求耗时:1526ms

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.gstatic.com/generate_204 -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 1

Milliseconds : 526

Ticks : 15267882

TotalDays : 1.76711597222222E-05

TotalHours : 0.000424107833333333

TotalMinutes : 0.02544647

TotalSeconds : 1.5267882

TotalMilliseconds : 1526.7882

ZgoCloud wstunnel+WireGuard:单次请求耗时:446ms

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.gstatic.com/generate_204 -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 0

Milliseconds : 446

Ticks : 4460668

TotalDays : 5.16281018518519E-06

TotalHours : 0.000123907444444444

TotalMinutes : 0.00743444666666667

TotalSeconds : 0.4460668

TotalMilliseconds : 446.0668

对比:对比:ZgoCloud 请求耗时仅为 Vultr 的 1/3,访问效率提升近3倍。随着国际出口开始逐步拥堵,Vultr 延迟已经开始飘高,ZgoCloud 依旧保持稳定。

3.3 业务耗时整体对比结论

外网真实业务场景下,ZgoCloud 线路在高峰时段优势极其明显,请求耗时仅为 Vultr的 1/4,访问效率提升近4倍;平峰时段差距虽有缩小(3倍),但 ZgoCloud 依旧保持更优的稳定性,不会出现 Vultr 的延迟突发冲高问题。

反映到实际使用中:谷歌搜索、Gmail、YouTube等海外站点首屏加载更快、切换页面无卡顿、延迟感知极低。

4. 隧道连通性判定标准

4.1. 两条 WireGuard 隧道均可正常解析国外域名,www.gstatic.com 请求无超时、无失败;

4.2. 路由链路经VPS隧道出口转发,全程走代理专线,未出现流量本地直连泄露;

4.3. 延迟走势平稳、无突发冲高,满足日常网页浏览、搜索、图文/短视频访问需求;

六、国内直连、国外走VPN的分流效果验证

前置说明:本次测试核心目标,是验证两套方案能否实现“国内流量本地直连、国外流量走VPN隧道”,解决原生 WireGuard 靠手动维护 AllowedIPs 补国外IP段、永远补不全、误杀服务的痛点。

本次测试仅选取国内个人站点 www.shuijingwanwq.com 作为唯一靶机,通过不同时段的访问耗时,直观验证国内流量是否被强制绕路海外隧道。

测试方法:午间平峰采用批量请求10次取平均的方式,过滤单次波动;下午时段为单次精准测试,保证数据客观准确。

1. 批量请求 + 自动算平均延迟(直接复制运行)(北京时间 13:00)

function Test-AvgSpeed {

param(

[string]$url,

[int]$times = 10

)

$total = 0

$success = 0

Write-Host "`n正在测试: $url" -ForegroundColor Cyan

Write-Host "请求次数: $times`n" -ForegroundColor Gray

for ($i = 1; $i -le $times; $i++) {

try {

$time = Measure-Command {

Invoke-WebRequest -Uri $url -UseBasicParsing -TimeoutSec 10

}

$ms = [math]::Round($time.TotalMilliseconds)

Write-Host "第 $i 次: $ms ms"

$total += $ms

$success++

}

catch {

Write-Host "第 $i 次: 失败/超时" -ForegroundColor Red

}

}

if ($success -gt 0) {

$avg = [math]::Round($total / $success)

Write-Host "`n✅ 成功 $success 次 | 平均延迟: $avg ms`n" -ForegroundColor Green

}

else {

Write-Host "`n❌ 全部超时/无法访问`n" -ForegroundColor Red

}

}

2. 打开 PowerShell,粘贴上面整个脚本,然后用下面命令测试:

# 测试国内域名

Test-AvgSpeed "https://www.shuijingwanwq.com"

3. 午间平峰时段(北京时间 13:00)

Vultr 原生 WireGuard:批量10次平均请求耗时:7377ms

PS C:\Users\Thinkpad> Test-AvgSpeed "https://www.shuijingwanwq.com"

正在测试: https://www.shuijingwanwq.com

请求次数: 10

第 1 次: 6325 ms

第 2 次: 4815 ms

第 3 次: 6633 ms

第 4 次: 6894 ms

第 5 次: 8680 ms

第 6 次: 7461 ms

第 7 次: 7995 ms

第 8 次: 7548 ms

第 9 次: 9210 ms

第 10 次: 8205 ms

✅ 成功 10 次 | 平均延迟: 7377 ms

ZgoCloud wstunnel+WireGuard+Clash:批量10次平均请求耗时:1998ms

PS C:\Users\Thinkpad> Test-AvgSpeed "https://www.shuijingwanwq.com"

正在测试: https://www.shuijingwanwq.com

第 1 次: 2784 ms

第 2 次: 1768 ms

第 3 次: 1866 ms

第 4 次: 1884 ms

第 5 次: 1993 ms

第 6 次: 1955 ms

第 7 次: 1800 ms

第 8 次: 1775 ms

第 9 次: 2001 ms

第 10 次: 2151 ms

✅ 成功 10 次 | 平均延迟: 1998 ms

对比:ZgoCloud 国内访问速度是 Vultr 的 3.7 倍,国内流量无需全量绕海外隧道。

4. 下午平峰时段(北京时间 14:30)

Vultr原生WireGuard:单次请求耗时:20231ms(超过20秒)

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.shuijingwanwq.com -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 20

Milliseconds : 231

Ticks : 202312869

TotalDays : 0.000234158413194444

TotalHours : 0.00561980191666667

TotalMinutes : 0.337188115

TotalSeconds : 20.2312869

TotalMilliseconds : 20231.2869

ZgoCloud wstunnel+WireGuard+Clash:单次请求耗时:2646ms

PS C:\Users\Thinkpad> Measure-Command { Invoke-WebRequest -Uri https://www.shuijingwanwq.com -UseBasicParsing }

Days : 0

Hours : 0

Minutes : 0

Seconds : 2

Milliseconds : 646

Ticks : 26466631

TotalDays : 3.06326747685185E-05

TotalHours : 0.000735184194444444

TotalMinutes : 0.0441110516666667

TotalSeconds : 2.6466631

TotalMilliseconds : 2646.6631

对比:随着国际出口拥堵加剧,Vultr 的国内访问延迟直接爆炸,超过20秒,完全无法正常使用;而 ZgoCloud 的国内访问依旧保持在2.6秒的可用水平,速度是 Vultr 的 7.6倍。

5. 分流效果核心结论

5.1. Vultr 原生 WireGuard 的本质问题

原生 WireGuard 无智能分流能力,只能靠 AllowedIPs 控制路由,手动补国外IP段永远补不全,最终被迫国内国外所有流量全部强制走海外隧道。

平峰时段国内访问延迟就高达7秒,一旦国际出口开始拥堵,延迟直接冲到20秒以上,国内网站完全打不开,体验极差。

5.2. ZgoCloud + Clash 分流方案的优势

依靠 Clash 的 域名/GeoIP 规则实现智能分流,国内流量优先本地直连调度,不用全部挤海外隧道,完美规避了手动维护海量国外IP段、IP重叠、误杀服务的痛点。

平峰时段国内访问延迟就比 Vultr 快3.7倍,拥堵时段差距直接拉大到7.6倍以上,国内站点访问体验提升极其明显。

七、整体测试总结

- 基线延迟:ZgoCloud 洛杉矶CN2 GIA+9929+CMIN2 优化节点平均 179ms,较 Vultr 新加坡常规 258ms 延迟大幅优化,零丢包、低抖动,线路稳定性碾压常规公网线路;

- 外网业务:海外标准接口请求耗时,高峰时段 ZgoCloud 仅 348ms,远低于 Vultr 的 1352ms,访问速度提升近3倍;平峰时段 ZgoCloud 依旧保持更优的稳定性,不会出现延迟突发冲高;

- 国内分流:ZgoCloud + Clash 的智能分流方案,完美解决了原生 WireGuard 国内流量部分绕路的问题,国内访问速度最高比 Vultr 快7.6倍,彻底解决了手动补国外IP段补不完、误杀服务的痛点;

- 测试规范性:全程采用固定测试目标、统一命令行量化标准,不受 ICMP 封禁、隧道架构差异影响,数据可复现、可横向对比,不靠主观体感下结论;

- 性价比:ZgoCloud 洛杉矶优化节点的外网访问速度约为 Vultr 新加坡常规节点的 3-4倍,国内访问速度最高可达7.6倍以上;价格方面,ZgoCloud 月费约为 Vultr 的3.2倍,属于典型的“提速加价、物有所值”的优化线路定价,可长期作为主力海外隧道节点使用。

八、后续维护(操作轻量化,上手无学习成本)

- 服务器续费管理

ZgoCloud 所有洛杉矶优化线路套餐均支持季付/半年付/年付多周期选择,适配个人长期自用节奏。服务器到期前,平台会通过注册邮箱主动发送到期提醒,避免疏忽停机。

续费操作流程简洁易懂:登录会员后台,进入「Billing」账务板块选择「Add Funds」充值余额,再进入「Services」我的服务列表,选中对应云主机点击「Renew」即可一键完成续费。平台原生支持支付宝、PayPal 主流支付方式,无需翻墙、无需外币信用卡,完全贴合国内用户支付习惯。

平台会不定期推出限时促销活动,活动期间不仅有套餐折扣、续费优惠,还会补货热门 Premium 优化机型,日常可多留意平台公告,合理选择年付囤货、活动续费,长期节省使用成本。

- WireGuard 配置文件重置

若不慎泄露客户端配置、密钥存在安全风险,无需手动重装系统或复杂命令行操作。直接进入服务器详情管理页,重新部署安装 WireGuard 服务,平台会自动生成全新密钥与配置文件,旧配置、旧密钥即时失效,杜绝账号冒用风险,全程可视化操作,小白也能独立完成。 - 日常故障排查与技术支持

日常使用出现连接异常时,遵循简易排障逻辑:优先检查本地 Clash、WireGuard 客户端运行状态,确认是否正常握手连接;未连通则重启客户端、重新激活隧道即可恢复。

若遇链路卡顿、隧道不通等疑难问题,可直接通过后台「Support」工单入口提交问题,平台支持中文沟通,客服响应及时、排障效率高,无需语言沟通障碍。

硬件与底层稳定性方面,ZgoCloud 企业级机房采用 1+1 冗余电源、RAID1 磁盘阵列架构,搭配异地容灾备份机制,从硬件层面规避单点故障,保障服务器长期稳定在线,极少出现硬件宕机、数据丢失问题,故障可快速定位修复。

- 热门套餐补货与选购建议

目前洛杉矶 Premium 三网优化套餐常年处于缺货状态,属于市场刚需机型的正常供需情况。参考平台补货规律,可固定在上午10点、下午3点、晚间8点多时段刷新配置选购页面,热门补货库存数量有限,建议看到可下单状态后立即部署,避免再次断货等待。

若不愿长期蹲守补货,可选择同线路替代优化套餐,底层线路(CN2 GIA+9929+CMIN2)、一键部署流程、网络体验、后台维护操作均与 Premium 版本完全一致,可完全满足日常外网访问、网页浏览、轻量流媒体等使用需求,无需纠结特定机型。

整体维护总结

ZgoCloud 整套后台操作逻辑、续费流程、服务管理方式,与我长期使用的 Vultr、DMIT 平台操作习惯高度契合,无需重新学习新流程、无需适应陌生后台。

同时精准避开国内用户核心顾虑:无需翻墙访问后台、原生支持支付宝便捷支付、套餐定价贴合个人预算、一键部署防封 WireGuard 省心省力。无论是日常续费、配置重置、故障排查,还是套餐补货选购,流程都简单轻量化,兼顾稳定性、便捷性与性价比,完全可以替代传统国际云厂商,作为长期主力优化节点使用。